Um servidor doméstico deve parecer uma utilidade silenciosa: os seus ficheiros ficam em casa, num hardware que controla, e estão prontos quando precisa deles. O acesso remoto é onde as coisas frequentemente se complicam. Um encaminhamento rápido de porta pode expor um serviço a toda a internet, enquanto uma configuração excessiva desperdiça tempo. O acesso seguro é mais fácil hoje porque as ferramentas modernas lidam com CGNAT e IPs dinâmicos. Escolha o método de ligação certo, depois proteja contas e permissões para que um deslize não se torne numa violação.

Escolha o Melhor Método de Acesso Remoto em 60 Segundos

| A sua necessidade principal | Melhor ajuste | O que obtém | Esforço típico |

| Acesso privado a partir dos seus próprios dispositivos, sem exposição pública | VPN sobreposta (rede privada em malha) | Acesso encriptado que se comporta como uma LAN virtual, frequentemente resiliente a CGNAT | Baixo |

| Alta largura de banda para grandes transferências e streaming | VPN auto-hospedada usando o protocolo WireGuard | Desempenho forte com criptografia moderna, melhor em CPUs capazes | Médio |

| Acesso via navegador a aplicações auto-hospedadas com HTTPS | Proxy reverso com TLS | URLs limpas, autenticação centralizada, HTTPS consistente | Médio a alto |

| Precisa de um serviço público para outros utilizadores | Ponto final público reforçado mais autenticação rigorosa | Um serviço verdadeiramente exposto à internet com manutenção contínua | Alto |

Para a maioria das casas, a rede sobreposta (VPN) é a opção que atinge o equilíbrio prático. Mantém o seu servidor doméstico fora da pesquisa pública e reduz a dependência de um endereço IP público estável.

Evite Encaminhamento de Portas e UPnP: O Erro Mais Comum de "Porta Aberta"

Encaminhamento de portas funciona porque cria um caminho direto da internet pública para a sua rede doméstica. Essa mesma directividade é o problema para o acesso remoto a ficheiros. Uma vez que uma porta está exposta, pode ser descoberta por scanners automáticos, depois testada para credenciais fracas, software desatualizado ou erros de configuração. Com o tempo, isso transforma uma configuração simples de servidor doméstico num fardo de manutenção de segurança.

Por que as Portas Públicas Criam Problemas

Colocar um serviço de ficheiros ou painel de administração na internet pública normalmente conduz a três riscos previsíveis:

- Ataques de credenciais: adivinhação de palavra-passe e preenchimento de credenciais contra páginas de login expostas

- Tentativas de exploração: atacantes a sondar vulnerabilidades conhecidas em serviços sem atualizações

- Deriva de configuração: pequenas alterações que silenciosamente alargam o acesso, muitas vezes sem que ninguém repare

UPnP: Conveniência com Exposição Oculta

O UPnP pode abrir portas de entrada automaticamente. Um dispositivo ou aplicação pode pedir ao router para criar um ponto de entrada público, e essa regra pode permanecer ativa muito tempo depois de se esquecer que existe. Para acesso remoto a um servidor doméstico, as aberturas automáticas de portas raramente compensam o risco.

Um Padrão Mais Seguro Que Continua a Ser Simples

Uma abordagem melhor mantém o seu router silencioso e move o acesso remoto para um túnel autenticado e encriptado. Os seus serviços permanecem privados e o seu servidor doméstico torna-se acessível apenas a partir dos dispositivos que aprovar explicitamente.

A Configuração Segura Mais Fácil: Use uma VPN Sobreposta Passo a Passo

Uma VPN sobreposta cria uma rede privada sobre a internet. Os seus dispositivos autenticam-se primeiro e depois comunicam através de encriptação. Isto funciona bem para acesso remoto a servidores domésticos porque reduz a dependência de um endereço IPv4 público estável e tende a lidar melhor com as limitações diárias dos ISP.

Configure a Identidade e a Aprovação de Dispositivos

Ative a autenticação multifator para a conta que controla a sua rede privada. Depois, exija aprovação dos dispositivos para que apenas os seus próprios telemóveis e portáteis possam ligar-se. Como hábito prático, nomeie os dispositivos claramente e remova os antigos quando atualizar o hardware.

Instale o Cliente e Mantenha-o a Funcionar

Instale o cliente primeiro no servidor doméstico, depois em cada dispositivo pessoal que planeia usar remotamente. Ative o arranque automático no servidor para que a ligação seja restabelecida após atualizações ou reinicializações. Esta é também uma boa altura para decidir o que deve ser acessível remotamente. O acesso a ficheiros geralmente cobre a necessidade real, enquanto os painéis de administração podem permanecer limitados a um conjunto mais pequeno de dispositivos confiáveis.

Aplicar Regras de Rede com Privilégios Mínimos

Use controlos de acesso para limitar o que os dispositivos remotos podem alcançar. Permita ligações apenas ao servidor doméstico, e apenas às portas que realmente usa para acesso a ficheiros. Regras restritas reduzem a sua superfície de ataque e limitam os danos se um dispositivo for perdido.

Teste Fora de Casa e Estabilize-o

Teste a partir de dados móveis, depois a partir de uma segunda rede, como um café ou hotel. Se a ligação cair após alguns minutos, ative keepalive, para que os tempos limite NAT não quebrem silenciosamente o túnel. Uma vez estável, o acesso remoto ao seu servidor doméstico deve parecer rotineiro.

Aceda a Ficheiros com Segurança: SMB, SFTP ou WebDAV + Uma Lista de Verificação de Permissões

Um túnel protege o tráfego em trânsito. As permissões decidem o que alguém pode fazer depois de se ligar. Um modelo de permissões cuidadoso mantém o acesso remoto a ficheiros seguro mesmo que uma palavra-passe seja comprometida.

SMB para unidades mapeadas e fluxos de trabalho de ambiente de trabalho

SMB é adequado para Windows e muitos ambientes de trabalho porque suporta unidades mapeadas e navegação nativa. Mantenha o SMB1 desativado e use versões modernas do SMB. Se ativar a encriptação SMB para partilhas sensíveis, monitorize o uso da CPU durante transferências grandes, pois a encriptação pode afetar o rendimento em sistemas mais pequenos.

SFTP para Transferências Fiáveis e Limites Claros de Segurança

SFTP funciona sobre SSH e é compatível com várias plataformas. É uma escolha forte para mover lotes de ficheiros e para automação. O login baseado em chave melhora a segurança e evita muitos modos de falha relacionados com palavras-passe.

WebDAV para Casos de Uso Orientados a Documentos e Móveis

WebDAV pode encaixar-se em fluxos de trabalho que preferem acesso a ficheiros baseado em HTTP. Mantenha-o protegido por HTTPS, imponha autenticação forte e evite expô-lo diretamente à internet pública.

Uma Lista de Verificação de Permissões que Evita Erros Comuns

Crie uma conta dedicada sem privilégios de administrador para acesso remoto, depois conceda permissões de pastas de forma restrita. Mantenha os arquivos em modo só de leitura, desative o acesso de convidados e evite partilhas amplas que incluam caminhos do sistema. Use frases-passe longas, ative limitações de taxa ou controlos de bloqueio sempre que possível, e mantenha registos básicos de acesso para que atividades suspeitas sejam visíveis.

Resolva Problemas Comuns de Acesso Remoto: CGNAT, IP Dinâmico, Firewalls e Velocidades Lentas

Mesmo configurações sólidas podem falhar quando viaja. A boa notícia é que as causas são geralmente familiares, e o diagnóstico torna-se simples assim que sabe o que procurar.

CGNAT e a armadilha do "Basta Usar o Seu IP"

Muitos ISPs colocam os clientes atrás de NAT de nível operador, o que significa que o seu router pode não ter um endereço IPv4 público único. Um sinal comum é um endereço WAN na gama 100.64.0.0/10. Quando CGNAT está envolvido, as ligações de entrada que dependem de encaminhamento de portas frequentemente falham ou comportam-se de forma inconsistente. As ligações VPN sobrepostas tendem a funcionar melhor porque os dispositivos estabelecem sessões de saída e depois comunicam através da rede privada.

Redes Restritas e Portais Cativos

Hotéis, escritórios e campi podem bloquear tráfego desconhecido. Se o seu servidor doméstico for acessível em rede móvel mas não em WiFi público, trate primeiro do portal cativo. Se ainda falhar, experimente keepalive persistente (WireGuard) e verifique se a sua ferramenta VPN suporta transportes ou portas alternativos que tenham mais probabilidade de passar por firewalls rigorosos.

Transferências Lentas e Navegação Lenta

O acesso remoto a ficheiros é limitado pela largura de banda de upload da sua casa e pela latência. Para além disso, três problemas técnicos surgem frequentemente: incompatibilidade MTU, overhead do protocolo em ambientes de alta latência e limites da CPU durante a encriptação. Se a navegação parecer lenta enquanto o túnel está estável, o SFTP é frequentemente mais fluido para grandes transferências. Ajustar o MTU também pode ajudar quando as transferências param ou se comportam de forma inconsistente.

Uma Tabela Compacta de Resolução de Problemas

| Sintoma | Causa Provável | Solução Prática |

| Funciona em rede móvel, falha no WiFi de hotel | Regras de firewall ou portal cativo | Complete o login no portal, ative keepalive, experimente transporte ou porta alternativos |

| Encaminhamento de portas nunca funciona de forma fiável | CGNAT ou IP variável | Use uma VPN sobreposta, solicite um IP público ou use IPv6 se disponível |

| O túnel conecta, a navegação de ficheiros é lenta | Latência ou overhead SMB | Use SFTP para grandes transferências, partilhas restritas, ajuste as definições SMB |

| Velocidades diminuem sob carga | Encriptação limitada pela CPU | Reduza a concorrência, verifique o uso da CPU, considere hardware de gateway mais potente |

Opções Avançadas Quando Precisa de Mais Controlo: WireGuard, Proxies Reversos e Nós de Saída

Algumas configurações de servidores domésticos evoluem para streaming de media e múltiplas aplicações internas. Nessa fase, túneis de maior desempenho e acesso HTTPS mais limpo podem valer a complexidade adicional.

WireGuard para Túneis Rápidos e Modernos

WireGuard utiliza primitivas criptográficas modernas e pode oferecer um excelente débito quando o servidor tem capacidade de CPU suficiente. É um passo forte a seguir quando deseja mais velocidade do que o seu túnel atual proporciona.

Proxy reverso com terminação TLS para Aplicações Web Privadas

Um proxy reverso pode publicar aplicações web internas atrás de HTTPS e uma única camada de autenticação. Mantenha-o restrito a utilizadores autenticados e evite expor interfaces de administração diretamente à internet.

Encaminhamento de Nó de Saída para WiFi Público Mais Seguro

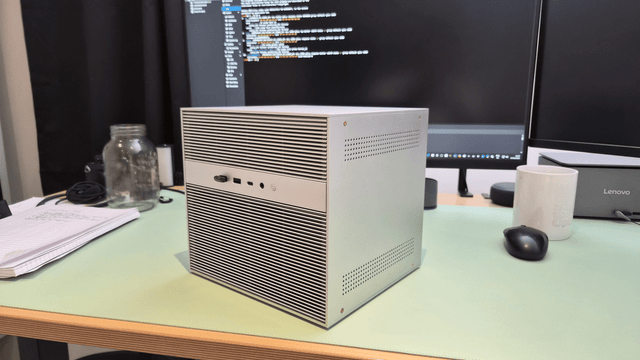

Algumas configurações de VPN podem encaminhar a navegação do seu telemóvel através da sua rede doméstica, o que reduz o risco em WiFi público ao manter o tráfego encriptado até sair pela sua ligação confiável em casa. Para uma função de gateway sempre ativa, hardware silencioso e de baixo consumo ajuda. Uma opção compacta x86 usada para este papel é O servidor de placa única ZimaBoard 2 com um Intel N150 e duas portas 2.5GbE.

Configure o Acesso Remoto Seguro Hoje e Mantenha os Seus Ficheiros Realmente Privados

O acesso remoto seguro a um servidor doméstico segue um padrão constante: manter a exposição pública baixa, ligar através de um túnel autenticado e encriptado, e tratar as permissões como uma fronteira de segurança deliberada. Uma vez que uma VPN overlay esteja estável, o seu telemóvel e portátil podem aceder ao seu servidor doméstico como se estivessem na mesma rede, mesmo quando CGNAT ou um IP público variável normalmente impediriam o acesso de entrada. Se está a começar do zero, veja o nosso guia sobre como construir o seu próprio servidor doméstico. Para executar serviços auto-hospedados, aprenda a configurar um contentor Docker no seu NAS. Se o streaming de servidor de media for o seu objetivo, o acesso remoto permite ver a sua biblioteca a partir de qualquer lugar. E para proteção de dados, assegure que tem uma sólida estratégia de backup implementada. Com definições modernas de partilha de ficheiros, uma conta dedicada sem privilégios de administrador, proteção forte de início de sessão e atualizações regulares, o acesso remoto a ficheiros torna-se fiável enquanto os seus dados permanecem no hardware que controla.

Perguntas Frequentes

P1: É seguro usar DNS dinâmico para o meu servidor doméstico?

Sim, geralmente. O DNS dinâmico mantém principalmente um nome de host apontado para o endereço IP variável do seu servidor doméstico. Não torna a sua rede acessível por si só. O risco geralmente aparece quando o DDNS é combinado com portas expostas. Mantenha o servidor doméstico atrás de um túnel autenticado ou de uma gateway controlada rigorosamente.

P2: Posso aceder ao meu servidor doméstico a partir de um iPhone ou Android sem instalar uma app VPN?

Por vezes. Um portal HTTPS seguro pode funcionar num navegador sem uma app VPN. Para partilhas diretas de ficheiros, o suporte móvel varia consoante a app e o protocolo, e o caminho de rede ainda precisa de proteção. Em muitas configurações de servidores domésticos, uma app VPN overlay continua a ser a forma mais fiável de ligar-se com segurança.

P3: Devo ativar o acesso de administração remota no meu servidor doméstico enquanto viajo?

Não, para a maioria das pessoas. A administração remota aumenta o risco porque as interfaces de gestão atraem ataques e erros de configuração. Se o acesso de administração for necessário, restrinja-o a um pequeno conjunto de dispositivos confiáveis, exija MFA e mantenha a gestão separada do acesso diário aos ficheiros do servidor doméstico.

P4: Preciso de encriptação total do disco num servidor doméstico para segurança no acesso remoto?

Nem sempre. A encriptação total do disco protege os dados em repouso se o servidor doméstico ou os discos forem roubados, mas não impede ataques remotos contra um sistema em funcionamento. Se o servidor doméstico armazenar documentos sensíveis ou backups, a encriptação vale a pena ser considerada juntamente com autenticação forte e atualizações regulares.

P5: O acesso remoto sempre ativo vai drenar a bateria do meu telemóvel ou usar muitos dados?

Sim, pode. Manter uma ligação a um servidor doméstico ativa pode requerer atividade em segundo plano e keepalives, que consomem mais energia do que um telemóvel em repouso. O uso de dados é geralmente baixo até começar a sincronização ou transferências grandes. Muitas pessoas obtêm melhores resultados ligando-se apenas quando necessário.

Centro de Campanha Zima

Mais para Ler

Guia de Monitorização do ZimaCube Home Lab: Desde o Uptime Kuma até aos Agentes de IA

Monitorize o seu servidor doméstico com Uptime Kuma, Pulse, Proxmox Data Center Manager ou um agente de IA para acompanhar o tempo de atividade,...

De Sparcstation a ZimaBlade: A jornada de auto-hospedagem de um geek de 57 anos

Um profissional administrativo francês substituiu o seu Raspberry Pi 4 avariado por um ZimaBlade 7700, a correr Debian 13, XFS e BorgBackup. Construção completa...

ZimaCube vs NAS DIY: Qual é o Ideal para Si?

NAS pré-construído ou faça você mesmo? Analisamos os custos reais, o tempo de configuração, o Thunderbolt 4 e as diferenças de manutenção para ajudar...