Een thuisserver moet voelen als een stille nutsvoorziening: je bestanden blijven thuis, op hardware die jij beheert, en ze zijn klaar wanneer je ze nodig hebt. Externe toegang is vaak waar het misgaat. Een snelle port-forward kan een dienst blootstellen aan het hele internet, terwijl een te complexe opzet tijd verspilt. Beveiligde toegang is tegenwoordig makkelijker omdat moderne tools CGNAT en dynamische IP's aankunnen. Kies de juiste verbindingsmethode en sluit vervolgens accounts en rechten goed af zodat één fout geen datalek wordt.

Kies de beste methode voor externe toegang in 60 seconden

| Je primaire behoefte | Beste keuze | Wat je krijgt | Typische inspanning |

| Privé toegang vanaf je eigen apparaten, geen publieke blootstelling | Overlay VPN (mesh-stijl privénetwerk) | Versleutelde toegang die zich gedraagt als een virtueel LAN, vaak bestand tegen CGNAT | Laag |

| Hoge doorvoer voor grote overdrachten en streaming | Zelf gehoste VPN met het WireGuard-protocol | Sterke prestaties met moderne cryptografie, het beste op krachtige CPU's | Middelmatig |

| Browsertoegang tot zelf gehoste apps met HTTPS | Reverse proxy met TLS | Schone URL's, gecentraliseerde authenticatie, consistente HTTPS | Middelmatig tot hoog |

| Je hebt een openbare dienst nodig voor anderen | Versterkt openbaar eindpunt plus strikte authenticatie | Een echte internetgerichte dienst met doorlopend onderhoud | Hoog |

Voor de meeste huishoudens is de overlay netwerk (VPN) optie het praktische midden. Het houdt je thuisserver buiten het publieke zoekbereik en vermindert de afhankelijkheid van een stabiel openbaar IP-adres.

Vermijd Port Forwarding en UPnP: de meest voorkomende "open deur" fout

Port forwarding werkt omdat het een directe verbinding creëert van het openbare internet naar je thuisnetwerk. Diezelfde directheid is het probleem bij externe bestands toegang. Zodra een poort openstaat, kan deze worden ontdekt door geautomatiseerde scanners, die vervolgens zoeken naar zwakke wachtwoorden, verouderde software of configuratiefouten. Na verloop van tijd verandert een eenvoudige thuisserveropstelling zo in een beveiligingslast.

Waarom publieke poorten problemen veroorzaken

Het openbaar maken van een bestandsdienst of beheerderspaneel op het internet leidt meestal tot drie voorspelbare risico’s:

- Inloggegevensaanvallen: wachtwoord raden en credential stuffing tegen blootgestelde inlogpagina’s

- Exploitpogingen: aanvallers die bekende kwetsbaarheden in niet-gepatchte diensten onderzoeken

- Configuratieverschuiving: kleine wijzigingen die stilletjes de toegang verruimen, vaak zonder dat iemand het merkt

UPnP: gemak met verborgen blootstelling

UPnP kan inkomende poorten automatisch openen. Een apparaat of applicatie kan een router vragen een openbaar toegangspunt te maken, en die regel kan lang blijven bestaan nadat je bent vergeten dat het er is. Voor toegang op afstand tot een thuisserver wegen automatische poortopeningen zelden op tegen de risico’s.

Een veiliger patroon dat toch eenvoudig aanvoelt

Een betere aanpak houdt je router stil en verplaatst toegang op afstand naar een geauthenticeerde, versleutelde tunnel. Je diensten blijven privé en je thuisserver is alleen bereikbaar vanaf apparaten die je expliciet goedkeurt.

De makkelijkste veilige setup: gebruik een overlay VPN stap voor stap

Een overlay VPN maakt een privé-netwerk over het internet. Je apparaten authenticeren eerst, daarna communiceren ze via encryptie. Dit werkt goed voor toegang op afstand tot een thuisserver omdat het de afhankelijkheid van een stabiel openbaar IPv4-adres vermindert en dagelijkse beperkingen van internetproviders soepeler afhandelt.

Stel identiteit en apparaatgoedkeuring in

Schakel multi-factor authenticatie in voor het account dat je privé-netwerk beheert. Vereis daarna apparaatgoedkeuring zodat alleen je eigen telefoons en laptops kunnen verbinden. Geef apparaten als praktische gewoonte duidelijke namen en verwijder oude apparaten wanneer je hardware upgrade.

Installeer de client en houd deze actief

Installeer eerst de client op de thuisserver, daarna op elk persoonlijk apparaat dat je op afstand wilt gebruiken. Schakel automatisch starten in op de server zodat de verbinding terugkomt na updates of een herstart. Dit is ook een goed moment om te bepalen wat op afstand bereikbaar moet zijn. Toegang tot bestanden dekt meestal de echte behoefte, terwijl beheerdersdashboards beperkt kunnen blijven tot een kleinere set vertrouwde apparaten.

Pas netwerkregels met minimaal privilege toe

Gebruik toegangscontroles om te beperken wat externe apparaten kunnen bereiken. Sta alleen verbindingen toe naar de home server, en alleen naar de poorten die je echt gebruikt voor bestandstoegang. Nauwkeurige regels verkleinen je aanvalsoppervlak en beperken schade als een apparaat verloren raakt.

Test Buiten Huis en Maak Het Stabiel

Test vanaf mobiel internet, daarna vanaf een tweede netwerk, zoals een café of hotel. Als de verbinding na een paar minuten wegvalt, schakel dan keepalive in, zodat NAT-timeouts de tunnel niet stilletjes verbreken. Zodra het stabiel is, zou externe toegang tot je home server routine moeten aanvoelen.

Toegang tot Bestanden Veilig: SMB, SFTP of WebDAV + Een Rechtenchecklist

Een tunnel beschermt verkeer tijdens verzending. Rechten bepalen wat iemand kan doen nadat ze verbinding maken. Een zorgvuldig rechtenmodel houdt externe bestandstoegang veilig, zelfs als een wachtwoord uitlekt.

SMB voor gekoppelde stations en Desktop Workflows

SMB past bij Windows en veel desktopomgevingen omdat het gekoppelde stations en native browsen ondersteunt. Houd SMB1 uitgeschakeld en gebruik moderne SMB-versies. Als je SMB-encryptie inschakelt voor gevoelige shares, let dan op CPU-gebruik tijdens grote overdrachten, omdat encryptie de doorvoersnelheid op kleinere systemen kan beïnvloeden.

SFTP voor Betrouwbare Overdrachten en Schone Beveiligingsgrenzen

SFTP loopt over SSH en werkt platformonafhankelijk. Het is een sterke keuze voor het verplaatsen van batches bestanden en voor automatisering. Inloggen met sleutels verbetert de beveiliging en voorkomt veel wachtwoordgerelateerde fouten.

WebDAV voor Documentgerichte en Mobiele Gebruikssituaties

WebDAV kan passen bij workflows die de voorkeur geven aan HTTP-gebaseerde bestandstoegang. Houd het achter HTTPS, handhaaf sterke authenticatie en vermijd directe blootstelling aan het openbare internet.

Een Rechtenchecklist die Veelvoorkomende Fouten Voorkomt

Maak een speciaal niet-beheerdersaccount aan voor externe toegang en geef vervolgens nauwkeurige maprechten. Houd archieven alleen-lezen, schakel gasttoegang uit en vermijd brede shares die systeempaden bevatten. Gebruik lange wachtwoordzinnen, schakel waar mogelijk rate limiting of lockout-controles in, en houd basis toegangslogboeken bij zodat verdachte activiteiten zichtbaar zijn.

Los Veelvoorkomende Problemen met Externe Toegang op: CGNAT, Dynamisch IP, Firewalls en Trage Snelheden

Zelfs degelijke setups kunnen falen wanneer je reist. Het goede nieuws is dat de oorzaken meestal bekend zijn, en het diagnosticeren ervan wordt eenvoudig zodra je weet waar je op moet letten.

CGNAT en de "Gebruik Gewoon Je IP" Valstrik

Veel ISP's plaatsen klanten achter carrier-grade NAT, wat betekent dat je router mogelijk geen uniek openbaar IPv4-adres heeft. Een veelvoorkomend teken is een WAN-adres in het bereik 100.64.0.0/10. Wanneer CGNAT betrokken is, falen inkomende verbindingen die afhankelijk zijn van port forwarding vaak of vertonen ze inconsistent gedrag. Overlay VPN-verbindingen werken meestal beter omdat apparaten uitgaande sessies opzetten en vervolgens via het privé-netwerk communiceren.

Beperkte Netwerken en Captive Portals

Hotels, kantoren en campussen kunnen onbekend verkeer blokkeren. Als je thuisserver bereikbaar is via mobiel netwerk maar niet via openbaar WiFi, los dan eerst het captive portal op. Als het nog steeds niet werkt, probeer persistent keepalive (WireGuard) en controleer of je VPN-tool alternatieve transporten of poorten ondersteunt die waarschijnlijker door strikte firewalls komen.

Trage Overdrachten en Traag Bladeren

Externe bestands toegang wordt beperkt door je thuis uploadbandbreedte en door latentie. Daarnaast komen drie technische problemen vaak voor: MTU-mismatch, protocoloverhead in omgevingen met hoge latentie, en CPU-limieten tijdens encryptie. Als bladeren traag aanvoelt terwijl de tunnel stabiel is, is SFTP vaak soepeler voor grote overdrachten. MTU-afstemming kan ook helpen wanneer overdrachten vastlopen of inconsistent gedrag vertonen.

Een Compacte Probleemoplossingstabel

| Symptoom | Waarschijnlijke Oorzaak | Praktische Oplossing |

| Werkt op mobiel netwerk, faalt op hotel-WiFi | Firewallregels of captive portal | Voltooi portal-login, schakel keepalive in, probeer alternatieve transport- of poortinstellingen |

| Port forwarding werkt nooit betrouwbaar | CGNAT of wisselend IP | Gebruik een overlay VPN, vraag een openbaar IP aan, of gebruik IPv6 indien beschikbaar |

| Tunnel maakt verbinding, bestandsnavigatie kruipt | Latentie of SMB-overhead | Gebruik SFTP voor grote verplaatsingen, smalle shares, stel SMB-instellingen af |

| Snelheden dalen onder belasting | CPU-beperkte encryptie | Verminder gelijktijdigheid, controleer CPU-gebruik, overweeg krachtiger gateway-hardware |

Geavanceerde Opties Wanneer Je Meer Controle Nodig Hebt: WireGuard, Reverse Proxies en Exit Nodes

Sommige thuisserveropstellingen groeien uit tot mediastreaming en meerdere interne apps. In dat stadium kunnen tunnels met hogere prestaties en schonere HTTPS-toegang de extra complexiteit waard zijn.

WireGuard voor Snelle, Moderne Tunnels

WireGuard maakt gebruik van moderne cryptografische primitieve en kan uitstekende doorvoersnelheden leveren wanneer de server voldoende CPU-capaciteit heeft. Het is een sterke volgende stap als je meer snelheid wilt dan je huidige tunnel biedt.

TLS-terminerende reverse proxy voor Private Web Apps

Een reverse proxy kan interne webapps publiceren achter HTTPS en een enkele authenticatielaag. Houd het beperkt tot geauthenticeerde gebruikers en voorkom dat admin interfaces direct aan het internet worden blootgesteld.

Exit Node Routing voor veiliger openbaar wifi

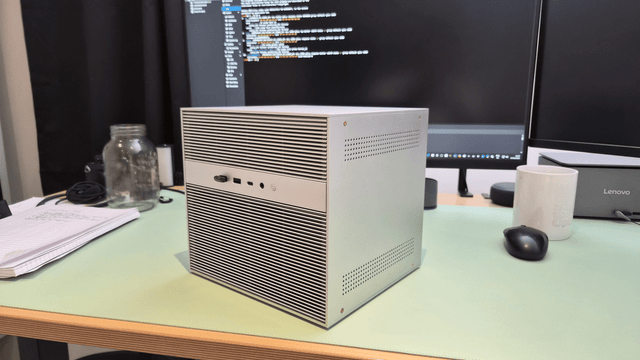

Sommige VPN-configuraties kunnen het browsen van je telefoon via je thuisnetwerk leiden, wat het risico op openbare wifi vermindert door het verkeer versleuteld te houden totdat het via je vertrouwde thuisverbinding naar buiten gaat. Voor altijd-aan gateway taken helpt stille, energiezuinige hardware. Een compacte x86-optie die hiervoor vaak wordt gebruikt is De ZimaBoard 2 single-board server met een Intel N150 en dubbele 2,5GbE-poorten.

Stel vandaag nog veilige externe toegang in en houd je bestanden echt privé

Veilige externe toegang voor een thuisserver volgt een vast patroon: houd de publieke blootstelling laag, maak verbinding via een geauthenticeerde, versleutelde tunnel en behandel permissies als een bewuste beveiligingsgrens. Zodra een overlay VPN stabiel is, kunnen je telefoon en laptop je thuisserver bereiken alsof ze op hetzelfde netwerk zitten, zelfs wanneer CGNAT of een wisselend openbaar IP normaal gesproken inkomende toegang zou blokkeren. Als je net begint, bekijk dan onze gids over hoe je je eigen thuisserver bouwt en instelt. Voor het draaien van zelf-gehoste diensten, leer hoe je een Docker-container op je NAS instelt. Als mediaserver-streaming je doel is, maakt externe toegang het mogelijk om je bibliotheek overal te bekijken. En voor databeveiliging, zorg dat je een solide back-upstrategie hebt. Met moderne bestandsdeling-instellingen, een speciaal niet-admin account, sterke aanmeldbeveiliging en regelmatige updates wordt externe bestands toegang betrouwbaar terwijl je data op hardware blijft die jij beheert.

Veelgestelde vragen (FAQ)

V1: Is het veilig om Dynamic DNS te gebruiken voor mijn thuisserver?

Ja, over het algemeen. Dynamic DNS zorgt er vooral voor dat een hostnaam wijst naar het veranderende IP-adres van je thuisserver. Het maakt je netwerk niet automatisch bereikbaar. Risico ontstaat meestal wanneer DDNS wordt gecombineerd met open poorten. Houd de thuisserver achter een geauthenticeerde tunnel of streng gecontroleerde gateway.

V2: Kan ik mijn thuisserver benaderen vanaf een iPhone of Android zonder een VPN-app te installeren?

Soms. Een beveiligd HTTPS-portaal kan in een browser werken zonder een VPN-app. Voor directe bestandsdeling varieert mobiele ondersteuning per app en protocol, en het netwerkpad moet nog steeds beschermd worden. In veel thuisserveropstellingen blijft een overlay VPN-app de meest betrouwbare manier om veilig verbinding te maken.

V3: Moet ik externe beheer toegang inschakelen op mijn thuisserver tijdens het reizen?

Nee, voor de meeste mensen. Extern beheer verhoogt het risico omdat beheerdersinterfaces aanvallen en configuratiefouten aantrekken. Als beheer toegang nodig is, beperk dit dan tot een kleine set vertrouwde apparaten, vereis MFA en houd beheer gescheiden van dagelijkse toegang tot bestanden op de thuisserver.

V4: Heb ik volledige schijfversleuteling nodig op een thuisserver voor beveiliging van externe toegang?

Niet altijd. Volledige schijfversleuteling beschermt gegevens in rust als de thuisserver of schijven worden gestolen, maar voorkomt geen externe aanvallen op een draaiend systeem. Als de thuisserver gevoelige documenten of back-ups opslaat, is versleuteling het overwegen waard naast sterke authenticatie en regelmatige updates.

V5: Zal altijd-aan externe toegang mijn telefoonbatterij leegmaken of veel data gebruiken?

Ja, dat kan. Het in leven houden van een thuisserververbinding kan achtergrondactiviteiten en keepalives vereisen, die meer stroom verbruiken dan een inactieve telefoon. Gegevensgebruik is meestal laag totdat synchronisatie of grote overdrachten beginnen. Veel mensen krijgen betere resultaten door alleen verbinding te maken wanneer dat nodig is.

Zima Campagne Hub

Meer om te lezen

ZimaCube Home Lab Monitoring Gids: Van Uptime Kuma tot AI Agents

Houd je thuisserver in de gaten met Uptime Kuma, Pulse, Proxmox Data Center Manager of een AI-agent om de uptime, back-ups, virtuele machines, waarschuwingen...

Van Sparcstation tot ZimaBlade: de zelfhostingreis van een 57-jarige geek

Een Franse administratief professional verving zijn defecte Raspberry Pi 4 door een ZimaBlade 7700, met Debian 13, XFS en BorgBackup. Volledige back-up server gebouwd...

ZimaCube versus doe-het-zelf NAS: Welke past het beste bij jou?

Vooraf gebouwde NAS of doe-het-zelf? We zetten de werkelijke kosten, installatietijd, Thunderbolt 4 en onderhoudsverschillen op een rij om je te helpen beslissen welke...