Een thuisnetwerk kan er aan de oppervlakte prima uitzien en toch dagelijks frustratie veroorzaken. Videogesprekken haperen tijdens uploads. Slimme apparaten zitten op hetzelfde netwerk als laptops en opslag. Externe toegang voelt riskant, dus wordt het keer op keer uitgesteld. Zodra een homelab groeit het aantal verbonden apparaten, dan wordt de router van je internetprovider vaak het zwakke punt. Een dedicated firewall verandert dat beeld. Het geeft je strakkere controle over verkeer, duidelijkere beveiligingsgrenzen en een betere manier om privacy, prestaties en externe connectiviteit te beheren zonder je huis in een klein datacenter te veranderen.

Waarom ISP-routers tekortschieten voor een veilig homelab

Door de provider geleverde routers zijn gebouwd voor gemak. Ze zijn bedoeld om een huishouden snel online te krijgen, met minimale installatie en minimale ondersteuningsoproepen. Dat werkt goed voor een basisnetwerk. Het werkt minder goed wanneer je homelab bestaat uit zelfgehoste diensten, slimme thuisapparaten, netwerkopslag, mediasystemen en externe toegang behoeften. Op dat punt heb je meer nodig dan een simpele internetgateway. Je hebt beleid, zichtbaarheid en ruimte om te groeien nodig.

NAT Is Geen Beveiligingsbeleid

Een van de meest voorkomende misverstanden in thuisnetwerken komt door NAT. Veel mensen zien het als bewijs dat hun netwerk veilig is. In werkelijkheid, NAT vertaalt adressen zodat interne apparaten één openbare verbinding kunnen delen. Die functie is nuttig, maar bepaalt niet welke systemen met elkaar mogen communiceren, welke diensten toegang van buitenaf verdienen, of welke apparaten geïsoleerd moeten blijven.

Een echte firewall neemt die beslissingen via beleid. Het volgt sessies, past regels toe per interface of netwerksegment, en geeft je een manier om verkeer met intentie te controleren. Dat verschil is belangrijk in een homelab. Een mediaserver, back-updoel, laptop en slimme speaker mogen niet allemaal hetzelfde vertrouwen genieten alleen omdat ze achter één openbaar IP-adres zitten.

Vlakke Netwerken Verspreiden Risico

Daarom segmentatie hoort hoog op de prioriteitenlijst te staan. Gescheiden netwerken geven je duidelijkere grenzen, zoals:

- een vertrouwde zone voor persoonlijke computers

- een geïsoleerde zone voor IoT-apparaten

- een gastnetwerk met beperkte toegang

- een strakker segment voor labdiensten en beheer

Dit ontwerp maakt toegangsregels makkelijker te beheren en vermindert onnodig risico in het hele netwerk.

Zichtbaarheid Verandert Alles

Prestatieproblemen zijn vaak moeilijker dan beveiligingsproblemen omdat ze mysterieus aanvoelen. Het netwerk lijkt traag, maar niemand weet waarom. Upload raakt verzadigd, latency stijgt, en het enige beschikbare hulpmiddel is een vage snelheidstest. Consumentenrouters leggen zelden veel uit.

Een dedicated firewall geeft je een nuttiger beeld van de werkelijkheid. Je kunt zien welk apparaat bandbreedte verbruikt, welk segment het drukst is en wanneer een dienst zich vreemd begint te gedragen. Die zichtbaarheid maakt je netwerk makkelijker te repareren en makkelijker te vertrouwen. Het bespaart ook tijd. In plaats van te gokken, kun je beslissingen nemen op basis van bewijs.

Hoe kies je de juiste hardware voor een homelab-firewall

De sleutel tot het kiezen van firewallhardware is om je te richten op wat je netwerk nu nodig heeft, terwijl je ruimte laat voor toekomstige groei. Een goede firewall moet elke dag betrouwbaar draaien, je belangrijkste netwerktaken soepel afhandelen en flexibel blijven naarmate je homelab groeit.

Bevestig je behoeften

Denk eerst na over hoe je de firewall wilt gebruiken. Een klein thuisnetwerk met een paar apparaten heeft niet dezelfde hardware nodig als een setup met VLAN's, camera's, externe toegang en grote bestandsoverdrachten.

Stel jezelf een paar basisvragen:

- Hoe snel is je internetverbinding?

- Hoeveel apparaten zijn er elke dag online?

- Wil je een VPN, versleutelde DNS of verkeersmonitoring?

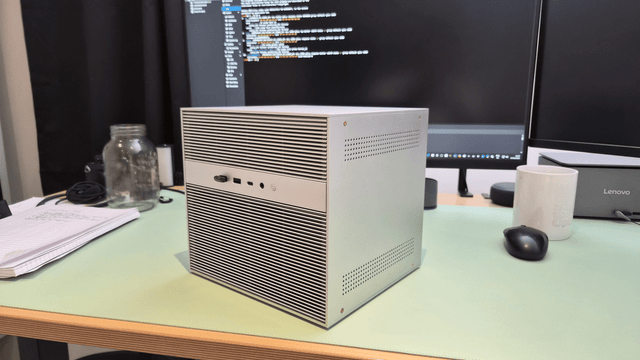

Kies x86 voor flexibiliteit

Voor veel homelab-gebruikers is x86 een praktische keuze. Het ondersteunt een breed scala aan firewallsoftware en geeft je op de lange termijn meer flexibiliteit. Dat betekent dat je kunt beginnen met basisroutering en beveiliging, en later meer functies kunt toevoegen indien nodig.

Dit is nuttig omdat de meeste homelabs in de loop van de tijd groeien. Wat begint als een eenvoudige firewall kan later extra taken krijgen zoals DNS-filtering, rapportage of andere netwerkdiensten.

Geef prioriteit aan betrouwbare NIC's

De netwerkpoorten zijn belangrijker dan veel kopers verwachten. Een firewall is afhankelijk van stabiele, betrouwbare Ethernet-verbindingen, dus goede NIC's zijn essentieel. Als de netwerkinterfaces zwak of inconsistent zijn, kan de hele setup frustrerend worden om te beheren.

Dit is nog belangrijker als je van plan bent meerdere VLAN's, verschillende bekabelde segmenten of snellere lokale netwerken te gebruiken. Betrouwbare NIC's helpen de firewall stabiel te blijven en maken het hele netwerk makkelijker te vertrouwen.

Laat ruimte voor groei

Het is verstandig om geen hardware te kopen die precies aansluit bij je huidige behoeften. Een firewall krijgt vaak na verloop van tijd meer taken. Je kunt later een VPN, traffic shaping, meer apparaten of sneller internet toevoegen.

Een beetje extra prestatievermogen helpt het systeem soepel en nuttig te blijven voor langere tijd. Het voorkomt ook dat je te snel een upgrade nodig hebt.

Houd rekening met energieverbruik

Een thuisfirewall staat de hele tijd aan, dus energie-efficiëntie is belangrijk. Je wilt hardware die krachtig genoeg is voor de taak zonder elke dag energie te verspillen.

De beste keuze is meestal een gebalanceerde: genoeg prestaties voor je netwerk, voldoende flexibiliteit voor toekomstige upgrades en laag genoeg energieverbruik voor 24/7 gebruik. Dat soort hardware werkt meestal het beste in een homelab.

Beste firewall-besturingssystemen voor een thuisnetwerk

Het besturingssysteem bepaalt hoe de firewall zich dagelijks aanvoelt. Sommige mensen willen een apparaatstijlinterface met uitgebreide beleidscontroles en krachtige ingebouwde netwerktools. Anderen geven de voorkeur aan een slank, modulair platform dat stukje bij beetje kan worden gevormd. Sommigen willen de firewall virtualiseren omdat de rest van het lab al op een host draait. Elk pad kan goed werken. De beste keuze hangt af van hoe je systemen wilt beheren en hoeveel complexiteit je huishouden aankan.

Apparaatstijlplatforms

Een traditionele firewall-distributie is meestal het makkelijkst voor mensen die duidelijke menu’s, sterke regelcontrole en een beveiligingsgerichte instelling willen. Deze systemen brengen meestal interfacebeheer, VLAN’s, VPN-functies, beleidsroutering, logging en verkeersanalyse samen op één plek. Dat maakt ze toegankelijk zonder ze simplistisch te maken.

Voor veel huishoudens voelt dit model natuurlijk aan. Je installeert het systeem op speciale hardware, definieert de interne netwerken, bouwt regels rond vertrouwensniveaus en beheert de rand als een zelfstandig apparaat. Het is een strak ontwerp dat goed veroudert.

Lichtgewicht Modulaire Systemen

Een modulair routeringsplatform spreekt mensen aan die graag elke dienst zorgvuldig kiezen. Het kan slank, efficiënt en zeer aanpasbaar blijven. Dat kan perfect passen bij gebruikers die al weten wat ze willen van DNS, DHCP, lokale filtering en routeringsbeleid.

De afweging is operationele inspanning. Een modulaire opstelling kan wat meer planning vergen voordat het afgewerkt aanvoelt. Toch kan die flexibiliteit lonend zijn voor een kleine homelab met gerichte behoeften. Je houdt alleen de onderdelen die je waardeert, en het systeem blijft overzichtelijk.

Gevirtualiseerde Firewalls

Het virtualiseren van de firewall kan veel zin hebben in een lab dat al een host gebruikt voor opslag, containers of testomgevingen. Snapshots zijn handig. Hardwaregebruik verbetert. Het herbouwen of migreren van de firewall kan ook eenvoudiger worden.

Er is een addertje onder het gras, en dat is een belangrijke. Je netwerkedge hangt nu af van een bredere stack. Als de host uitvalt, valt de firewall mee. Dat kan prima zijn voor een experimentele omgeving. Het kan vervelend zijn in een huis waar internettoegang werk, school en dagelijkse routines ondersteunt. Het ontwerp is geldig. Het heeft alleen eerlijke verwachtingen nodig.

Kernconfiguraties voor firewalls die elk homelab zou moeten hebben

Een sterke firewall heeft geen enorme muur van regels nodig. Het heeft een paar goed gekozen controles nodig die echte problemen oplossen en maanden later nog begrijpelijk zijn. Goed netwerkontwerp komt voort uit duidelijkheid. Als een regel bestaat, moet je weten waarom die bestaat. Voor de meeste huizen zijn de essentiële zaken segmentatie, versleuteld DNS en veilige externe toegang. Die drie onderdelen geven een homelab direct een veel sterkere basis.

Segmenteer op Vertrouwen

Segmentatie werkt het beste als het echte vertrouwensniveaus weerspiegelt. Persoonlijke computers en telefoons horen in één zone. IoT-apparaten horen in een andere. Gasten moeten gescheiden blijven. Beheer-toegang verdient strengere bescherming dan gewoon clientverkeer.

Deze aanpak verbetert het netwerk op verschillende praktische manieren:

- Het beperkt laterale beweging tussen apparaten.

- Het vermindert onnodig verkeer tussen segmenten.

- Het maakt firewallregels makkelijker te lezen en te onderhouden.

- Het helpt gevoelige diensten weg te houden van apparaten met weinig vertrouwen.

Een cameranetwerk mag geen verbindingen initiëren met je opslagnetwerk, en een gastapparaat mag geen interne diensten bezoeken. Zodra die grenzen zijn ingesteld, wordt het netwerk rustiger en veiliger.

Versleutel DNS op de Gateway

DNS is een van de makkelijkste onderdelen van het netwerk om over het hoofd te zien. Het is ook een van de makkelijkste plekken om zowel privacy als controle te verbeteren. Wanneer DNS op de gateway wordt afgehandeld, kun je beleid centraliseren voor elk apparaat in huis. Dat kan versleutelde upstream-queries, lokale filtering, veiligere standaardinstellingen voor gezinsapparaten en schonere logs voor probleemoplossing omvatten.

Dit is een praktische verbetering: het vermindert inconsistente instellingen tussen clients en geeft je één plek om het gedrag te beheren. In een druk thuisnetwerk, gecentraliseerd DNS-beleid verwijdert verrassend veel rommel.

Houd externe toegang privé

Externe toegang moet veilig aanvoelen om regelmatig te gebruiken. Voelt het riskant, dan vermijden mensen het of nemen ze shortcuts waar ze later spijt van krijgen. Een VPN lost dat op door je een privépad terug het netwerk in te geven. Je kunt interne diensten, dashboards en bestanden bereiken zonder elke dienst direct aan het openbare internet bloot te stellen.

Dat is een grote kwaliteitsverbetering voor een homelab. Administratieve taken worden makkelijker van buiten het huis. Reizen wordt minder verstorend. Interne diensten blijven intern. Goede externe toegang is een van die functies die optioneel lijkt totdat je het goed instelt. Daarna wordt het snel essentieel.

Geavanceerde Verkeerscontrole en Monitoring voor Betere Netwerkprestaties

Alleen beveiliging zorgt er niet voor dat een netwerk goed aanvoelt. Prestaties doen dat wel. Veel huishoudens bouwen hun randapparatuur opnieuw omdat het netwerk onstabiel aanvoelt onder belasting, niet omdat ze abstracte beveiligingsdoelen nastreven. Grote uploads botsen met videogesprekken. Cloudback-ups veroorzaken vertraging. Streaming en gamen lijden op hetzelfde moment. Een capabele firewall kan die problemen aanpakken door shaping, inspectie en betere observatie.

Tem Bufferbloat

Bufferbloat is een van de meest voorkomende oorzaken van een netwerk dat traag aanvoelt ondanks een redelijke bandbreedte. Het probleem komt door overmatige wachtrijvertraging, vooral tijdens uploads. Traffic shaping helpt dat te beheersen door te regelen hoe pakketten worden in de wachtrij geplaatst en verzonden. Goed geconfigureerd houdt het de verbinding responsiever onder belasting.

De verbetering kan dramatisch zijn in het dagelijks leven. Gesprekken klinken helderder. Gamen voelt stabieler. Grote overdrachten verstoren niet langer alles. Dit is een van de meest praktische functies die een serieuze thuisfirewall kan bieden omdat het direct verbetert hoe het internet aanvoelt van kamer tot kamer.

Voeg Inspectie Toe met Zorg

Verkeersinspectie kan nuttige inzichten bieden in wat er over het netwerk beweegt. Het kan ook valse positieven veroorzaken als het te agressief wordt ingezet. Daarom is een geleidelijke uitrol logisch. Bouw eerst het basis firewallbeleid op. Begrijp normaal verkeer. Voeg dan een diepere inspectie toe op een manier die stabiliteit ondersteunt.

Een doordachte aanpak beschermt het huishouden tegen onnodige verstoringen. Het helpt je ook de valkuil te vermijden om geavanceerde functies sneller in te schakelen dan je kunt beheren. Inspectie is waardevol, maar alleen wanneer het het netwerk ondersteunt in plaats van verwarring te creëren.

Houd de Patronen in de Gaten die Ertoe Doen

Monitoring wordt krachtig wanneer het gewone vragen snel beantwoordt. Welk apparaat verzadigt op dit moment de upload? Welk segment is ’s nachts het drukst? Praat een dienst plotseling veel meer dan normaal? Stijgt de latency tijdens back-ups of tijdens streaming?

Die antwoorden veranderen hoe een homelab wordt beheerd. Je kunt het netwerk met vertrouwen afstemmen, vreemd gedrag eerder opmerken en veel minder tijd besteden aan probleemoplossing op gevoel. Goede zichtbaarheid heeft ook een kalmerend effect. Problemen voelen niet langer willekeurig aan als je ze daadwerkelijk kunt zien.

Een Slimmer en Soevereiner Homelab-netwerk Bouwen

Een professionele thuisfirewall draait echt om controle. Jij bepaalt hoe vertrouwen wordt verdeeld, hoe externe toegang werkt, hoe DNS wordt afgehandeld en hoe het netwerk zich gedraagt onder druk. Dat verandert de dagelijkse ervaring van het runnen van een homelab. Het netwerk voelt niet langer kwetsbaar, maar doelbewust. Met verstandige hardware, schone segmentatie, versleutelde DNS, privé externe toegang en slimmer verkeersbeheer wordt je firewall de basis die de rest van het lab veiliger, eenvoudiger te beheren en veel prettiger in gebruik maakt.

Veelgestelde vragen

Q1. Moet ik mijn ISP-router in bridge-modus zetten voordat ik een thuisfirewall gebruik?

Meestal wel, als je provider het toestaat. Bridge-modus helpt double NAT te vermijden double NAT, wat port forwarding, externe toegang en probleemoplossing kan bemoeilijken. Als bridge-modus niet beschikbaar is, kan je firewall nog steeds achter de ISP-router werken, hoewel de setup vaak minder netjes en minder flexibel is.

Q2. Hoeveel RAM en opslag heeft een homelab-firewall eigenlijk nodig?

In veel thuissituaties is bescheiden hardware voldoende. Een basisfirewall kan comfortabel draaien met lichte middelen, maar logs, rapportage, VPN-gebruik en extra diensten verhogen de vraag na verloop van tijd. Een praktische aanpak is om genoeg ruimte over te laten voor updates, groei van regels en toekomstige netwerkzichtbaarheidstools.

Q3. Moet een firewall mijn Wi-Fi-router volledig vervangen?

Niet altijd. In veel huizen is het netter om de firewall routing en beveiliging te laten afhandelen, terwijl een apart toegangspunt zorgt voor draadloze dekking. Dit geeft je betere plaatsing, eenvoudigere upgrades en meer flexibiliteit als je sterkere Wi-Fi wilt zonder het hele netwerk aan te passen.

Q4. Is een ventilatorloze firewallbox betrouwbaar voor 24/7 gebruik?

Vaak wel, als de luchtstroom en werklast redelijk zijn. Ventilatorloze systemen zijn aantrekkelijk omdat ze stil zijn en minder bewegende onderdelen hebben. Toch zijn behuizingsontwerp, omgevingstemperatuur en aanhoudende belasting belangrijk. Het is verstandig om het thermisch gedrag vroeg te controleren, vooral als je firewall ook extra diensten draait.

Q5. Wat is de veiligste manier om een thuisfirewall bij te werken zonder het netwerk te verstoren?

Een voorzichtige aanpak werkt het beste. Maak eerst een back-up van de configuratie, lees de release-opmerkingen en update tijdens een periode met laag risico wanneer downtime beheersbaar is. Als je platform snapshots of snelle herstelopties ondersteunt, gebruik die dan. Dat maakt terugdraaien veel eenvoudiger als een plugin of pakket zich onverwacht gedraagt.

Zima Campagne Hub

Meer om te lezen

ZimaCube Home Lab Monitoring Gids: Van Uptime Kuma tot AI Agents

Houd je thuisserver in de gaten met Uptime Kuma, Pulse, Proxmox Data Center Manager of een AI-agent om de uptime, back-ups, virtuele machines, waarschuwingen...

Van Sparcstation tot ZimaBlade: de zelfhostingreis van een 57-jarige geek

Een Franse administratief professional verving zijn defecte Raspberry Pi 4 door een ZimaBlade 7700, met Debian 13, XFS en BorgBackup. Volledige back-up server gebouwd...

ZimaCube versus doe-het-zelf NAS: Welke past het beste bij jou?

Vooraf gebouwde NAS of doe-het-zelf? We zetten de werkelijke kosten, installatietijd, Thunderbolt 4 en onderhoudsverschillen op een rij om je te helpen beslissen welke...