ホームサーバーは静かなユーティリティのように感じられるべきです:ファイルは自宅にあり、あなたが管理するハードウェア上にあり、必要なときにすぐ使えます。 リモートアクセスはしばしば複雑になります。簡単なポートフォワードはサービスをインターネット全体にさらし、過剰なセットアップは時間を浪費します。現代のツールはCGNATや動的IPを扱うため、セキュアなアクセスは今や簡単です。適切な接続方法を選び、アカウントと権限を厳重に管理して、一度のミスが侵害につながらないようにしましょう。

60秒で最適なリモートアクセス方法を選ぶ

| あなたの主なニーズ | 最適な選択 | 得られるもの | 一般的な労力 |

| 自分のデバイスからのプライベートアクセス、パブリック公開なし | オーバーレイVPN(メッシュ型プライベートネットワーク) | 仮想LANのように振る舞う暗号化アクセスで、CGNATに強いことが多い | 低 |

| 大容量転送やストリーミングに適した高スループット | WireGuardプロトコルを使ったセルフホストVPN | 最新の暗号技術による高いパフォーマンス、対応CPUで最適 | 中 |

| HTTPSでのセルフホストアプリへのブラウザアクセス | TLS対応のリバースプロキシ | クリーンなURL、集中認証、一貫したHTTPS | 中〜高 |

| 他者向けのパブリックサービスが必要 | 強化されたパブリックエンドポイントと厳格な認証 | 継続的なメンテナンスが必要な真のインターネット向けサービス | 高 |

ほとんどの家庭では、 オーバーレイネットワーク(VPN) の選択肢が実用的な最適解となります。これによりホームサーバーはパブリック検索から隠れ、安定したパブリックIPアドレスへの依存が減ります。

ポートフォワーディングとUPnPを避ける:最も一般的な「開かれた扉」のミス

ポートフォワーディング は、パブリックインターネットから自宅ネットワークへの直接的な経路を作るため機能します。しかし、その直接性がリモートファイルアクセスの問題となります。一度ポートが公開されると、自動スキャナーに発見され、弱い認証情報、古いソフトウェア、設定ミスがテストされます。時間が経つにつれて、単純なホームサーバーのセットアップがセキュリティ維持の負担に変わってしまいます。

なぜパブリックポートはトラブルを引き起こすのか

ファイルサービスや管理パネルをパブリックインターネットに公開すると、通常は次の3つの予測可能なリスクが生じます:

- 認証情報攻撃: 公開されたログインページに対するパスワード推測や認証情報詰め込み攻撃

- エクスプロイト試行: 未修正のサービスの既知の脆弱性を攻撃者が探る行為

- 設定ドリフト: 誰にも気づかれずにアクセス範囲が徐々に広がる小さな変更

UPnP:便利さの裏に潜むリスク

UPnP は受信ポートを自動で開放できます。デバイスやアプリケーションがルーターにパブリックな入口を作成するよう要求し、そのルールは存在を忘れた後も残ることがあります。ホームサーバーのリモートアクセスにおいて、自動ポート開放はほとんどの場合リスクに見合いません。

シンプルさを保ちながら安全性を高める方法

より良い方法はルーターの設定を静かに保ち、リモートアクセスを認証済みで暗号化されたトンネル内に移すことです。サービスはプライベートに保たれ、ホームサーバーは明示的に承認したデバイスからのみアクセス可能になります。

最も簡単な安全設定:オーバーレイVPNをステップバイステップで使う

オーバーレイVPN はインターネット上にプライベートネットワークを作ります。デバイスが最初に認証され、その後暗号化された通信を行います。これはホームサーバーのリモートアクセスに適しており、安定したパブリックIPv4アドレスへの依存を減らし、日常的なISPの制約にも柔軟に対応します。

ID管理とデバイス承認の設定

プライベートネットワークを管理するアカウントに対して 多要素認証 を有効にします。次にデバイス承認を必須にして、自分のスマホやノートパソコンだけが参加できるようにします。実用的な習慣として、デバイス名はわかりやすく付け、ハードウェアをアップグレードしたら古いものは削除しましょう。

クライアントをインストールして常に稼働させる

まずホームサーバーにクライアントをインストールし、その後リモートで使用する予定の各個人用デバイスにインストールします。サーバーで自動起動を有効にして、更新や再起動後も接続が復帰するようにします。このタイミングでリモートでアクセス可能にする範囲を決めるのも良いでしょう。ファイルアクセスが実際のニーズを満たすことが多く、管理ダッシュボードは信頼できる限られたデバイスのみに制限するのが一般的です。

最小権限のネットワークルールを適用する

アクセス制御を使ってリモートデバイスが到達できる範囲を制限しましょう。接続はホームサーバーのみに許可し、ファイルアクセスに本当に使うポートだけを開けてください。狭いルールは攻撃対象を減らし、デバイス紛失時の被害を限定します。

自宅外でテストし、安定させる

まず携帯データでテストし、次にカフェやホテルなど別のネットワークでテストしましょう。数分後に接続が切れる場合は キープアライブを有効にして、NATタイムアウトでトンネルが静かに切断されるのを防ぎます。安定すれば、ホームサーバーへのリモートアクセスは日常的に感じられるはずです。

安全にファイルにアクセスする:SMB、SFTP、またはWebDAV+権限チェックリスト

トンネルは通信中のトラフィックを保護します。権限は接続後に何ができるかを決めます。慎重な権限モデルは、パスワードが漏れてもリモートファイルアクセスを安全に保ちます。

マップドライブとデスクトップワークフロー向けのSMB

SMB はマップドライブやネイティブブラウジングをサポートするため、Windowsや多くのデスクトップ環境に適しています。SMB1は無効にし、最新のSMBバージョンを使いましょう。機密共有にSMB暗号化を有効にする場合は、大きな転送時のCPU使用率に注意してください。暗号化は小規模システムのスループットに影響を与えることがあります。

信頼性の高い転送と明確なセキュリティ境界のためのSFTP

SFTP はSSH上で動作し、プラットフォームを問わず使えます。ファイルのバッチ転送や自動化に強力な選択肢です。鍵認証ログインはセキュリティを高め、多くのパスワード関連の失敗を防ぎます。

ドキュメント指向およびモバイル用途向けのWebDAV

WebDAV はHTTPベースのファイルアクセスを好むワークフローに適しています。HTTPSの背後に置き、強力な認証を強制し、直接パブリックインターネットにさらさないようにしましょう。

よくあるミスを防ぐための権限チェックリスト

リモートアクセス用に管理者権限のない専用アカウントを作成し、フォルダの権限は必要最小限に絞りましょう。アーカイブは読み取り専用にし、ゲストアクセスを無効にし、システムパスを含む広範な共有は避けてください。長いパスフレーズを使い、可能な場合はレート制限やロックアウト制御を有効にし、基本的なアクセスログを保持して不審な活動を見えるようにしましょう。

よくあるリモートアクセスの問題を解決:CGNAT、動的IP、ファイアウォール、遅い速度

しっかりした設定でも、旅行中に失敗することがあります。良いニュースは、原因はたいてい馴染みのあるもので、何を探せばいいか分かれば診断が簡単になることです。

CGNATと「自分のIPを使うだけ」の罠

多くのISPは顧客をキャリアグレードNATの背後に置いており、ルーターにユニークなパブリックIPv4アドレスが割り当てられていない場合があります。一般的な兆候は100.64.0.0/10範囲のWANアドレスです。 CGNAT が関与している場合、ポートフォワーディングに依存する着信接続はしばしば失敗したり不安定になります。オーバーレイVPN接続は、デバイスがアウトバウンドセッションを確立し、その後プライベートネットワークを通じて通信するため、より安定して動作する傾向があります。

制限されたネットワークとキャプティブポータル

ホテルやオフィス、キャンパスでは不明なトラフィックをブロックすることがあります。ホームサーバーが携帯回線ではアクセス可能だが公共WiFiではできない場合、まずキャプティブポータルを処理してください。それでも失敗する場合は 持続的キープアライブ(WireGuard) を試し、VPNツールが厳しいファイアウォールを通過しやすい代替トランスポートやポートに対応しているか確認してください。

遅い転送と鈍い閲覧

リモートファイルアクセスはホームのアップロード帯域幅とレイテンシに制限されます。それ以外に、MTU不一致、高レイテンシ環境でのプロトコルオーバーヘッド、暗号化時のCPU制限という3つの技術的問題がよく見られます。トンネルが安定しているのに閲覧が遅い場合、大容量転送にはSFTPのほうがスムーズなことが多いです。転送が停滞したり不安定な場合はMTU調整も効果的です。

コンパクトなトラブルシューティング表

| 症状 | 考えられる原因 | 実用的な対処法 |

| 携帯回線では動作するが、ホテルのWiFiでは失敗する | ファイアウォールルールまたはキャプティブポータル | ポータルログインを完了し、キープアライブを有効にし、代替のトランスポートやポートを試す |

| ポートフォワーディングが信頼性なく動作する | CGNATまたはIPアドレスの変更 | オーバーレイVPNを使うか、パブリックIPをリクエストするか、利用可能ならIPv6を使う |

| トンネルは接続されているが、ファイル閲覧が遅い | レイテンシまたはSMBのオーバーヘッド | 大容量の移動にはSFTPを使い、共有範囲を狭くし、SMB設定を調整する |

| 負荷がかかると速度が低下する | CPU制限の暗号化 | 同時接続数を減らし、CPU使用率を確認し、より強力なゲートウェイハードウェアを検討してください |

より細かい制御が必要なときの高度なオプション:WireGuard、リバースプロキシ、出口ノード

一部のホームサーバー環境はメディアストリーミングや複数の内部アプリへと成長します。その段階では、高性能トンネルとよりクリーンなHTTPSアクセスが追加の複雑さに見合う価値があります。

高速でモダンなトンネルのためのWireGuard

WireGuard は最新の暗号技術を使用し、サーバーに十分なCPU余裕があれば優れたスループットを実現します。現在のトンネルより高速化したい場合の強力な次のステップです。

プライベートWebアプリ向けTLS終端リバースプロキシ

リバースプロキシ は、HTTPSと単一の認証レイヤーの背後で内部ウェブアプリを公開できます。認証ユーザーに限定し、管理インターフェースを直接インターネットにさらさないようにしましょう。

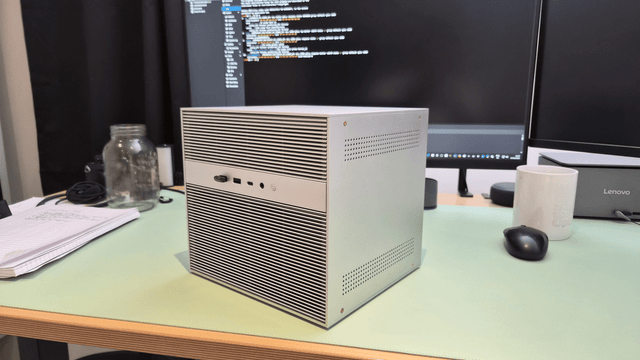

公共WiFiをより安全にするための出口ノードルーティング

一部のVPN設定では、スマホのブラウジングをホームネットワーク経由にルーティングできるため、公共WiFiでのリスクを減らし、トラフィックを信頼できる自宅の接続を通じて暗号化したままにします。常時稼働のゲートウェイには、静かで低消費電力のハードウェアが適しています。この役割に使われるコンパクトなx86オプションの一つが ZimaBoard 2 シングルボードサーバー で、Intel N150とデュアル2.5GbEポートを搭載しています。

今すぐ安全なリモートアクセスを設定して、ファイルを本当にプライベートに保ちましょう

ホームサーバーの安全なリモートアクセスには一定のパターンがあります:公開範囲を最小限に抑え、認証済みで暗号化されたトンネルを通じて接続し、権限を意図的なセキュリティ境界として扱うことです。オーバーレイVPNが安定すれば、CGNATや変動するグローバルIPが通常はインバウンドアクセスを妨げる場合でも、スマホやノートパソコンはまるで同じネットワーク上にいるかのようにホームサーバーにアクセスできます。これから始めるなら、自分のホームサーバーの作り方をご覧ください。セルフホストサービスを運用するには、NAS上でDockerコンテナの設定方法を学びましょう。メディアサーバーのストリーミングが目的なら、リモートアクセスでどこからでもライブラリを視聴できます。データ保護のためには、しっかりとしたバックアップ戦略を確立してください。最新のファイル共有設定、専用の非管理者アカウント、強力なサインイン保護、定期的なアップデートにより、リモートファイルアクセスは信頼できるものとなり、データは自分の管理するハードウェア上に安全に保たれます。

よくある質問 FAQs

Q1: ホームサーバーにダイナミックDNSを使うのは安全ですか?

はい、一般的には可能です。ダイナミックDNSは主にホスト名をホームサーバーの変動するIPアドレスに向ける役割を果たしますが、それだけでネットワークを外部から到達可能にするわけではありません。リスクは通常、DDNSと公開ポートが組み合わさった場合に発生します。ホームサーバーは認証されたトンネルの背後か、厳密に制御されたゲートウェイの内側に置いてください。

Q2: iPhoneやAndroidからVPNアプリをインストールせずにホームサーバーにアクセスできますか?

場合によります。安全なHTTPSポータルはVPNアプリなしでブラウザから利用可能です。直接のファイル共有はアプリやプロトコルによってモバイル対応が異なり、ネットワーク経路の保護も必要です。多くのホームサーバー環境では、オーバーレイVPNアプリが安全に接続する最も信頼できる方法です。

Q3: 旅行中にホームサーバーのリモート管理アクセスを有効にすべきですか?

いいえ、ほとんどの人には不要です。リモート管理は管理インターフェースが攻撃の対象になりやすく、設定ミスのリスクも増えます。管理アクセスが必要な場合は、信頼できる少数のデバイスに限定し、多要素認証を必須にし、管理用アクセスを日常のファイルアクセスから分離してください。

Q4: リモートアクセスのセキュリティのためにホームサーバーにフルディスク暗号化は必要ですか?

必ずしもそうではありません。フルディスク暗号化はホームサーバーやドライブが盗まれた場合のデータ保護に役立ちますが、稼働中のシステムに対するリモート攻撃を防ぐものではありません。ホームサーバーに機密文書やバックアップを保存している場合は、強力な認証や定期的なアップデートと併せて暗号化を検討する価値があります。

Q5: 常時オンのリモートアクセスはスマホのバッテリーを消耗したり大量のデータを使いますか?

はい、可能です。ホームサーバーの接続を維持するにはバックグラウンドでの活動やキープアライブが必要になることがあり、これはアイドル状態のスマホよりも多くの電力を消費します。データ使用量は通常、同期や大容量転送が始まるまでは低いです。多くの人は必要な時だけ接続することでより良い結果を得ています。

Zima キャンペーンハブ

もっと読む

ZimaCubeホームラボ監視ガイド:Uptime KumaからAIエージェントまで

Uptime Kuma、Pulse、Proxmox Data Center Manager、またはAIエージェントを使ってホームサーバーを監視し、稼働時間、バックアップ、仮想マシン、アラートを追跡し、重要なサービスのダウンタイムを回避しましょう。

スパークステーションからZimaBladeへ:57歳のギークのセルフホスティングの旅

フランスの管理職の方が故障したRaspberry Pi 4をZimaBlade 7700に置き換え、Debian 13、XFS、BorgBackupを使用しました。フルバックアップサーバーの構築が1時間以内に完了しました。

ZimaCubeとDIY NAS:どちらがあなたに適している?

既製のNASかDIYか?実際のコスト、セットアップ時間、Thunderbolt 4、メンテナンスの違いを詳しく解説し、どの構成があなたのニーズと予算に最適かを判断するお手伝いをします。