Ein Heimserver sollte sich wie ein unauffälliges Versorgungswerk anfühlen: Ihre Dateien bleiben zu Hause, auf Hardware, die Sie kontrollieren, und sind bereit, wenn Sie sie brauchen. Fernzugriff ist oft der Punkt, an dem es kompliziert wird. Eine schnelle Portweiterleitung kann einen Dienst für das gesamte Internet öffnen, während eine überdimensionierte Einrichtung Zeit verschwendet. Sicherer Zugriff ist heute einfacher, weil moderne Tools CGNAT und dynamische IPs handhaben. Wählen Sie die richtige Verbindungsart und sichern Sie dann Konten und Berechtigungen, damit ein Fehler nicht zu einer Sicherheitslücke wird.

Wählen Sie die beste Fernzugriffsmethode in 60 Sekunden

| Ihr Hauptbedarf | Beste Passform | Was Sie bekommen | Typischer Aufwand |

| Privater Zugriff von Ihren eigenen Geräten, keine öffentliche Exponierung | Overlay-VPN (Mesh-Stil privates Netzwerk) | Verschlüsselter Zugriff, der sich wie ein virtuelles LAN verhält, oft widerstandsfähig gegen CGNAT | Niedrig |

| Hohe Durchsatzrate für große Übertragungen und Streaming | Selbst gehostetes VPN mit dem WireGuard-Protokoll | Starke Leistung mit moderner Kryptografie, am besten auf leistungsfähigen CPUs | Mittel |

| Browserzugriff auf selbst gehostete Apps mit HTTPS | Reverse-Proxy mit TLS | Saubere URLs, zentrale Authentifizierung, konsistentes HTTPS | Mittel bis hoch |

| Sie benötigen einen öffentlichen Dienst für andere | Abgehärteter öffentlicher Endpunkt plus strenge Authentifizierung | Ein echter internetseitiger Dienst mit laufender Wartung | Hoch |

Für die meisten Haushalte trifft die Overlay-Netzwerk (VPN) Option den praktischen Sweet Spot. Es hält Ihren Heimserver aus der öffentlichen Suche heraus und reduziert die Abhängigkeit von einer stabilen öffentlichen IP-Adresse.

Vermeiden Sie Portweiterleitung und UPnP: Der häufigste „offene Tür“-Fehler

Portweiterleitung funktioniert, weil sie einen direkten Weg vom öffentlichen Internet in Ihr Heimnetzwerk schafft. Genau diese Direktheit ist das Problem beim Fernzugriff auf Dateien. Sobald ein Port offen ist, kann er von automatisierten Scannern entdeckt und auf schwache Zugangsdaten, veraltete Software oder Konfigurationsfehler getestet werden. Mit der Zeit wird aus einer einfachen Heimserver-Einrichtung so eine Sicherheitswartungsaufgabe.

Warum öffentliche Ports Probleme verursachen

Das Bereitstellen eines Dateidienstes oder Admin-Panels im öffentlichen Internet führt typischerweise zu drei vorhersehbaren Risiken:

- Zugangsdaten-Angriffe: Passwortraten und Credential Stuffing gegen öffentlich zugängliche Login-Seiten

- Exploit-Versuche: Angreifer, die bekannte Schwachstellen in ungepatchten Diensten ausnutzen wollen

- Konfigurationsabweichung: kleine Änderungen, die den Zugriff unbemerkt erweitern, oft ohne dass es jemand bemerkt

UPnP: Bequemlichkeit mit versteckter Gefährdung

UPnP kann eingehende Ports automatisch öffnen. Ein Gerät oder eine Anwendung kann den Router bitten, einen öffentlichen Zugangspunkt zu erstellen, und diese Regel kann lange bestehen bleiben, nachdem Sie vergessen haben, dass sie existiert. Für den Fernzugriff auf einen Heimserver sind automatische Portöffnungen selten den Aufwand wert.

Ein sichereres Muster, das dennoch einfach bleibt

Ein besserer Ansatz hält Ihren Router ruhig und verlagert den Fernzugriff in einen authentifizierten, verschlüsselten Tunnel. Ihre Dienste bleiben privat, und Ihr Heimserver ist nur von Geräten aus erreichbar, die Sie ausdrücklich genehmigen.

Die einfachste sichere Einrichtung: Schritt für Schritt ein Overlay-VPN verwenden

Ein Overlay-VPN erstellt ein privates Netzwerk über das Internet. Ihre Geräte authentifizieren sich zuerst und kommunizieren dann verschlüsselt. Dies funktioniert gut für den Fernzugriff auf Heimserver, da es die Abhängigkeit von einer stabilen öffentlichen IPv4-Adresse verringert und alltägliche ISP-Beschränkungen meist besser handhabt.

Richten Sie Identitäts- und Gerätegenehmigung ein

Aktivieren Sie Multi-Faktor-Authentifizierung für das Konto, das Ihr privates Netzwerk steuert. Fordern Sie dann die Gerätegenehmigung an, damit nur Ihre eigenen Telefone und Laptops beitreten können. Als praktische Gewohnheit benennen Sie Geräte klar und entfernen alte, wenn Sie Hardware aufrüsten.

Installieren Sie den Client und halten Sie ihn am Laufen

Installieren Sie den Client zuerst auf dem Heimserver und dann auf jedem persönlichen Gerät, das Sie aus der Ferne verwenden möchten. Aktivieren Sie den Autostart auf dem Server, damit die Verbindung nach Updates oder einem Neustart wiederhergestellt wird. Dies ist auch ein guter Zeitpunkt, um zu entscheiden, was aus der Ferne erreichbar sein soll. Der Dateizugriff deckt in der Regel den tatsächlichen Bedarf ab, während Admin-Dashboards auf eine kleinere Gruppe vertrauenswürdiger Geräte beschränkt bleiben können.

Wenden Sie das Prinzip der geringsten Rechte für Netzwerkregeln an

Verwenden Sie Zugriffskontrollen, um zu begrenzen, was entfernte Geräte erreichen können. Erlauben Sie Verbindungen nur zum Heimserver und nur zu den Ports, die Sie wirklich für den Datei-Zugriff nutzen. Eng gefasste Regeln reduzieren Ihre Angriffsfläche und begrenzen den Schaden, falls ein Gerät verloren geht.

Testen Sie außerhalb des Hauses und stabilisieren Sie die Verbindung

Testen Sie zuerst über Mobilfunkdaten, dann über ein zweites Netzwerk, z. B. Café oder Hotel. Wenn die Verbindung nach ein paar Minuten abbricht, aktivieren Sie keepalive, damit NAT-Timeouts den Tunnel nicht stillschweigend unterbrechen. Sobald die Verbindung stabil ist, sollte der Fernzugriff auf Ihren Heimserver routinemäßig funktionieren.

Greifen Sie sicher auf Dateien zu: SMB, SFTP oder WebDAV + eine Berechtigungs-Checkliste

Ein Tunnel schützt den Datenverkehr während der Übertragung. Berechtigungen bestimmen, was jemand nach der Verbindung tun kann. Ein sorgfältiges Berechtigungsmodell hält den Fernzugriff auf Dateien sicher, selbst wenn ein Passwort kompromittiert wird.

SMB für gemappte Laufwerke und Desktop-Workflows

SMB passt zu Windows und vielen Desktop-Umgebungen, da es gemappte Laufwerke und natives Browsing unterstützt. Halten Sie SMB1 deaktiviert und verwenden Sie moderne SMB-Versionen. Wenn Sie SMB-Verschlüsselung für sensible Freigaben aktivieren, achten Sie bei großen Transfers auf die CPU-Auslastung, da die Verschlüsselung die Durchsatzrate auf kleineren Systemen beeinträchtigen kann.

SFTP für zuverlässige Übertragungen und klare Sicherheitsgrenzen

SFTP läuft über SSH und funktioniert plattformübergreifend. Es ist eine gute Wahl für das Verschieben von Datei-Batches und für Automatisierung. Die Anmeldung mit Schlüsseln erhöht die Sicherheit und vermeidet viele passwortbezogene Fehler.

WebDAV für dokumentenorientierte und mobile Anwendungsfälle

WebDAV eignet sich für Workflows, die HTTP-basierten Datei-Zugriff bevorzugen. Halten Sie es hinter HTTPS, erzwingen Sie starke Authentifizierung und vermeiden Sie die direkte Exponierung im öffentlichen Internet.

Eine Berechtigungs-Checkliste, die häufige Fehler verhindert

Erstellen Sie ein dediziertes Nicht-Admin-Konto für den Fernzugriff und vergeben Sie dann gezielt Ordnerberechtigungen. Halten Sie Archive schreibgeschützt, deaktivieren Sie den Gastzugang und vermeiden Sie breite Freigaben, die Systempfade enthalten. Verwenden Sie lange Passphrasen, aktivieren Sie, wo möglich, Rate-Limiting oder Sperrmechanismen und führen Sie grundlegende Zugriffsprotokolle, damit verdächtige Aktivitäten sichtbar sind.

Beheben Sie häufige Probleme beim Fernzugriff: CGNAT, dynamische IP, Firewalls und langsame Geschwindigkeiten

Selbst solide Setups können auf Reisen ausfallen. Die gute Nachricht ist, dass die Ursachen meist bekannt sind und die Diagnose einfach wird, sobald man weiß, wonach man suchen muss.

CGNAT und die Falle „Benutze einfach deine IP“

Viele Internetanbieter setzen Kunden hinter Carrier-Grade NAT, was bedeutet, dass Ihr Router möglicherweise keine eindeutige öffentliche IPv4-Adresse hat. Ein häufiges Anzeichen ist eine WAN-Adresse im Bereich 100.64.0.0/10. Wenn CGNAT im Spiel ist, schlagen eingehende Verbindungen, die auf Portweiterleitung angewiesen sind, oft fehl oder verhalten sich inkonsistent. Overlay-VPN-Verbindungen funktionieren in der Regel besser, da Geräte ausgehende Sitzungen aufbauen und dann über das private Netzwerk kommunizieren.

Eingeschränkte Netzwerke und Captive Portale

Hotels, Büros und Campus-Netzwerke blockieren möglicherweise unbekannten Datenverkehr. Wenn Ihr Heimserver über Mobilfunk erreichbar ist, aber nicht über öffentliches WLAN, kümmern Sie sich zuerst um das Captive Portal. Wenn es weiterhin nicht funktioniert, versuchen Sie persistentes Keepalive (WireGuard) und prüfen Sie, ob Ihr VPN-Tool alternative Transportwege oder Ports unterstützt, die eher strenge Firewalls passieren.

Langsame Übertragungen und träge Navigation

Der Fernzugriff auf Dateien wird durch Ihre Heim-Upload-Bandbreite und Latenz begrenzt. Darüber hinaus treten häufig drei technische Probleme auf: MTU-Fehlanpassung, Protokoll-Overhead in Umgebungen mit hoher Latenz und CPU-Grenzen bei der Verschlüsselung. Wenn das Browsen langsam wirkt, während der Tunnel stabil ist, ist SFTP oft flüssiger für große Übertragungen. MTU-Anpassungen können ebenfalls helfen, wenn Übertragungen stocken oder inkonsistent sind.

Eine kompakte Fehlerbehebungstabelle

| Symptom | Wahrscheinliche Ursache | Praktische Lösung |

| Funktioniert im Mobilfunknetz, scheitert im Hotel-WLAN | Firewall-Regeln oder Captive Portal | Vollständiges Portal-Login, Keepalive aktivieren, alternativen Transport oder Port ausprobieren |

| Portweiterleitung funktioniert nie zuverlässig | CGNAT oder wechselnde IP | Verwenden Sie ein Overlay-VPN, fordern Sie eine öffentliche IP an oder nutzen Sie IPv6, falls verfügbar |

| Tunnel verbindet, Dateibrowsing kriecht | Latenz oder SMB-Overhead | Verwenden Sie SFTP für große Übertragungen, enge Freigaben, passen Sie SMB-Einstellungen an |

| Geschwindigkeiten sinken unter Last | CPU-gebundene Verschlüsselung | Reduzieren Sie die Gleichzeitigkeit, prüfen Sie die CPU-Auslastung, erwägen Sie stärkere Gateway-Hardware |

Erweiterte Optionen, wenn Sie mehr Kontrolle benötigen: WireGuard, Reverse Proxies und Exit Nodes

Einige Heimserver-Setups entwickeln sich zu Media-Streaming und mehreren internen Apps. In diesem Stadium können leistungsfähigere Tunnel und sauberer HTTPS-Zugang die zusätzliche Komplexität wert sein.

WireGuard für schnelle, moderne Tunnel

WireGuard verwendet moderne kryptografische Verfahren und kann eine hervorragende Durchsatzrate liefern, wenn der Server genügend CPU-Ressourcen hat. Es ist der nächste starke Schritt, wenn Sie mehr Geschwindigkeit als Ihr aktueller Tunnel benötigen.

TLS-terminierender Reverse-Proxy für Private Web-Apps

Ein Reverse Proxy kann interne Web-Apps hinter HTTPS und einer einzigen Authentifizierungsschicht veröffentlichen. Halten Sie ihn auf authentifizierte Benutzer beschränkt und vermeiden Sie es, Admin-Oberflächen direkt dem Internet auszusetzen.

Exit-Node-Routing für sichereres öffentliches WLAN

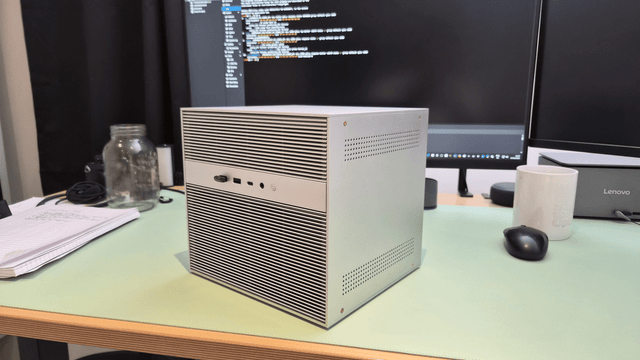

Einige VPN-Konfigurationen können das Surfen Ihres Telefons über Ihr Heimnetzwerk leiten, was das Risiko in öffentlichen WLANs reduziert, indem der Datenverkehr verschlüsselt bleibt, bis er über Ihre vertrauenswürdige Verbindung zu Hause ausgeht. Für den Dauerbetrieb als Gateway hilft leise, stromsparende Hardware. Eine kompakte x86-Option, die für diese Rolle verwendet wird, ist Der ZimaBoard 2 Single-Board-Server mit einem Intel N150 und zwei 2,5GbE-Ports.

Richten Sie noch heute sicheren Fernzugriff ein und halten Sie Ihre Dateien wirklich privat

Sicherer Fernzugriff für einen Heimserver folgt einem bewährten Muster: die öffentliche Sichtbarkeit gering halten, über einen authentifizierten, verschlüsselten Tunnel verbinden und Berechtigungen als bewusste Sicherheitsgrenze behandeln. Sobald ein Overlay-VPN stabil ist, können Ihr Telefon und Laptop Ihren Heimserver erreichen, als wären sie im selben Netzwerk, selbst wenn CGNAT oder eine wechselnde öffentliche IP normalerweise den eingehenden Zugriff unterbrechen würden. Wenn Sie neu anfangen, sehen Sie sich unseren Leitfaden an, wie Sie Ihren eigenen Heimserver bauen. Für den Betrieb selbstgehosteter Dienste erfahren Sie, wie Sie einen Docker-Container auf Ihrem NAS einrichten. Wenn Medienserver-Streaming Ihr Ziel ist, ermöglicht der Fernzugriff das Ansehen Ihrer Bibliothek von überall. Und zum Schutz Ihrer Daten stellen Sie sicher, dass Sie eine solide Backup-Strategie implementiert haben. Mit modernen Dateifreigabeeinstellungen, einem dedizierten Nicht-Admin-Konto, starkem Anmeldeschutz und regelmäßigen Updates wird der Fernzugriff auf Dateien zuverlässig, während Ihre Daten auf Hardware bleiben, die Sie kontrollieren.

FAQs

F1: Ist es sicher, Dynamic DNS für meinen Heimserver zu verwenden?

Ja, im Allgemeinen. Dynamic DNS sorgt hauptsächlich dafür, dass ein Hostname auf die sich ändernde IP-Adresse Ihres Heimservers zeigt. Es macht Ihr Netzwerk nicht von selbst erreichbar. Risiken entstehen meist, wenn DDNS mit offenen Ports kombiniert wird. Halten Sie den Heimserver hinter einem authentifizierten Tunnel oder streng kontrolliertem Gateway.

F2: Kann ich von einem iPhone oder Android auf meinen Heimserver zugreifen, ohne eine VPN-App zu installieren?

Manchmal. Ein sicherer HTTPS-Portalzugang kann im Browser ohne VPN-App funktionieren. Für direkte Dateifreigaben variiert die mobile Unterstützung je nach App und Protokoll, und der Netzwerkpfad muss weiterhin geschützt sein. In vielen Heimserver-Setups bleibt eine Overlay-VPN-App der zuverlässigste Weg, um sicher zu verbinden.

F3: Sollte ich während Reisen den Fernzugriff für die Administration meines Heimservers aktivieren?

Nein, für die meisten Menschen nicht. Fernadministration erhöht das Risiko, da Verwaltungsoberflächen Angriffe und Konfigurationsfehler anziehen. Wenn ein Admin-Zugang notwendig ist, beschränken Sie ihn auf eine kleine Gruppe vertrauenswürdiger Geräte, verlangen Sie MFA und halten Sie die Verwaltung getrennt vom alltäglichen Dateizugriff auf dem Heimserver.

F4: Brauche ich eine vollständige Festplattenverschlüsselung auf einem Heimserver für die Sicherheit beim Fernzugriff?

Nicht immer. Die vollständige Festplattenverschlüsselung schützt ruhende Daten, falls der Heimserver oder die Laufwerke gestohlen werden, verhindert aber keine Fernangriffe auf ein laufendes System. Wenn der Heimserver sensible Dokumente oder Backups speichert, ist Verschlüsselung neben starker Authentifizierung und regelmäßigen Updates sinnvoll.

F5: Wird der ständig aktive Fernzugriff den Akku meines Telefons entladen oder viele Daten verbrauchen?

Ja, das kann es. Eine Verbindung zu einem Heimserver aufrechtzuerhalten, erfordert möglicherweise Hintergrundaktivitäten und Keepalives, die mehr Strom verbrauchen als ein ruhendes Telefon. Der Datenverbrauch ist normalerweise gering, bis das Synchronisieren oder große Übertragungen beginnen. Viele Menschen erzielen bessere Ergebnisse, indem sie sich nur bei Bedarf verbinden.

Zima Kampagnen-Zentrale

Mehr zum Lesen

ZimaCube Home-Lab-Überwachungsleitfaden: Von Uptime Kuma bis zu KI-Agenten

Überwachen Sie Ihren Heimserver mit Uptime Kuma, Pulse, Proxmox Data Center Manager oder einem KI-Agenten, um die Betriebszeit, Backups, VMs, Warnungen zu verfolgen und...

Von der Sparcstation zum ZimaBlade: Die Self-Hosting-Reise eines 57-jährigen Geek

Ein französischer Verwaltungsfachmann ersetzte seinen ausgefallenen Raspberry Pi 4 durch einen ZimaBlade 7700, der Debian 13, XFS und BorgBackup verwendet. Der vollständige Backup-Server wurde...

ZimaCube vs. DIY-NAS: Was passt besser zu Ihnen?

Fertiges NAS oder DIY? Wir analysieren die tatsächlichen Kosten, die Einrichtungszeit, Thunderbolt 4 und die Wartungsunterschiede, um Ihnen zu helfen, herauszufinden, welche Lösung wirklich...