Un réseau domestique peut sembler correct en surface et pourtant créer des frustrations quotidiennes. Les appels vidéo saccadent pendant les uploads. Les appareils intelligents sont sur le même réseau que les ordinateurs portables et le stockage. L'accès à distance semble risqué, donc il est sans cesse reporté. Une fois un homelab grandit au-delà de quelques appareils connectés, le routeur de votre fournisseur internet devient souvent le point faible. Un pare-feu dédié change cette image. Il vous donne un contrôle plus strict sur le trafic, des limites de sécurité plus claires, et une meilleure façon de gérer la confidentialité, la performance et la connectivité à distance sans transformer votre maison en un petit centre de données.

Pourquoi les routeurs des FAI ne suffisent pas pour un homelab sécurisé

Routeurs fournis par le fournisseur sont conçus pour la commodité. Ils visent à connecter rapidement un foyer à internet, avec une configuration minimale et peu d'appels au support. Cela fonctionne bien pour un réseau basique. Cela fonctionne moins bien lorsque votre homelab inclut services auto-hébergés, appareils domotiques, stockage en réseau, systèmes médias, et accès à distance besoins. À ce stade, vous avez besoin de plus qu'une simple passerelle internet. Vous avez besoin de politique, de visibilité et d'espace pour grandir.

NAT n'est pas une politique de sécurité

Une des idées fausses les plus courantes en réseau domestique vient de NAT. Beaucoup de gens le voient comme la preuve que leur réseau est sécurisé. En réalité, NAT traduit les adresses pour que les appareils internes puissent partager une connexion publique. Cette fonction est utile, mais elle ne décide pas quels systèmes doivent communiquer entre eux, quels services méritent un accès externe, ou quels appareils doivent rester isolés.

Un vrai pare-feu gère ces décisions via des politiques. Il suit les sessions, applique des règles par interface ou segment réseau, et vous donne un moyen de contrôler le trafic avec intention. Cette différence est importante dans un homelab. Un serveur média, une cible de sauvegarde, un ordinateur portable et une enceinte intelligente ne devraient pas tous bénéficier du même niveau de confiance simplement parce qu'ils sont derrière une même IP publique.

Les réseaux plats propagent le risque

C'est pourquoi segmentation appartient en haut de la liste des priorités. Des réseaux séparés vous offrent des limites plus claires, telles que :

- une zone de confiance pour les ordinateurs personnels

- une zone isolée pour les appareils IoT

- un réseau invité avec un accès limité

- un segment plus restreint pour les services et la gestion du laboratoire

Cette conception facilite la gestion des règles d'accès et réduit les risques inutiles à travers le réseau.

La visibilité change tout

Les problèmes de performance sont souvent plus difficiles à résoudre que les problèmes de sécurité parce qu'ils semblent mystérieux. Le réseau paraît lent, mais personne ne sait pourquoi. L'upload est saturé, la latence augmente, et le seul outil disponible est un test de vitesse vague. Les routeurs grand public expliquent rarement quoi que ce soit.

Un pare-feu dédié vous offre une vision plus utile de la réalité. Vous pouvez voir quel appareil consomme de la bande passante, quel segment est le plus actif, et quand un service commence à se comporter de manière anormale. Cette visibilité rend votre réseau plus facile à réparer et plus fiable. Cela fait aussi gagner du temps. Au lieu de deviner, vous pouvez prendre des décisions basées sur des preuves.

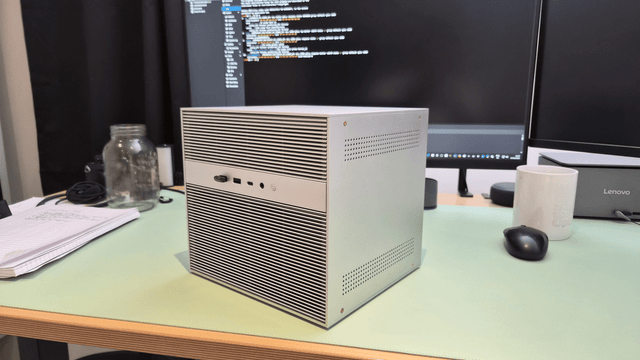

Comment choisir le bon matériel pour un pare-feu de homelab

La clé pour choisir un matériel de pare-feu est de se concentrer sur ce dont votre réseau a besoin maintenant, tout en laissant de la place pour une croissance future. Un bon pare-feu doit fonctionner de manière fiable chaque jour, gérer vos principales tâches réseau sans accroc, et rester flexible à mesure que votre homelab s'agrandit.

Confirmez vos besoins

D'abord, réfléchissez à la façon dont vous prévoyez d'utiliser le pare-feu. Un petit réseau domestique avec quelques appareils n'aura pas besoin du même matériel qu'une configuration avec VLAN, caméras, accès à distance, et transferts de fichiers volumineux.

Posez-vous quelques questions de base:

- Quelle est la vitesse de votre connexion internet ?

- Combien d'appareils sont en ligne chaque jour ?

- Voulez-vous un VPN, un DNS chiffré, ou une surveillance du trafic ?

Choisissez x86 pour la flexibilité

Pour beaucoup d'utilisateurs de homelab, x86 est un choix pratique. Il supporte une large gamme de logiciels de pare-feu et vous offre plus de flexibilité à long terme. Cela signifie que vous pouvez commencer avec un routage et une sécurité basiques, puis ajouter plus de fonctionnalités plus tard si nécessaire.

C'est utile car la plupart des homelabs évoluent avec le temps. Ce qui commence comme un simple pare-feu peut ensuite prendre en charge des tâches supplémentaires comme le filtrage DNS, les rapports, ou d'autres services réseau.

Priorisez des cartes réseau fiables

Les ports réseau comptent plus que ce que beaucoup d'acheteurs imaginent. Un pare-feu dépend de connexions Ethernet stables, fiables, donc de bonnes cartes réseau sont importantes. Si les interfaces réseau sont faibles ou incohérentes, toute la configuration peut devenir frustrante à gérer.

Cela est encore plus important si vous prévoyez d'utiliser plusieurs VLAN, plusieurs segments câblés, ou un réseau local plus rapide. Des cartes réseau fiables aident le pare-feu à rester stable et rendent tout le réseau plus fiable.

Laissez de la place pour la croissance

Il est judicieux d'éviter d'acheter du matériel qui correspond uniquement à vos besoins actuels. Un pare-feu prend souvent en charge plus de tâches avec le temps. Vous pouvez ajouter un VPN, le contrôle de trafic, plus d'appareils, ou une connexion internet plus rapide plus tard.

Un peu de marge de performance supplémentaire aide le système à rester fluide et utile plus longtemps. Cela vous évite aussi de devoir faire une mise à niveau trop tôt.

Considérez la consommation d'énergie

Un pare-feu domestique reste allumé en permanence, donc l'efficacité énergétique est importante. Vous voulez un matériel assez puissant pour la tâche sans gaspiller d'énergie au quotidien.

Le meilleur choix est généralement un compromis équilibré : des performances suffisantes pour votre réseau, assez de flexibilité pour les mises à jour futures, et une consommation d'énergie assez faible pour un fonctionnement 24/7. Ce type de matériel fonctionne généralement mieux dans un homelab.

Meilleurs systèmes d'exploitation de pare-feu pour un réseau domestique

Le système d'exploitation détermine l'expérience quotidienne du pare-feu. Certaines personnes veulent un interface de type appliance avec des contrôles de politique riches et de puissants outils réseau intégrés. D'autres préfèrent une plateforme modulaire et légère qui peut être façonnée pièce par pièce. Certains veulent le pare-feu virtualisé car le reste du lab est déjà hébergé sur un hôte. Chaque approche peut bien fonctionner. Le meilleur choix dépend de votre façon de gérer les systèmes et du niveau de complexité que votre foyer peut tolérer.

Plateformes de type appliance

Une distribution traditionnelle de pare-feu est généralement la plus simple pour les personnes qui veulent des menus clairs, un contrôle strict des règles et une approche axée sur la sécurité. Ces systèmes regroupent habituellement la gestion de l'interface, les VLAN, les fonctions VPN, le routage par politique, la journalisation et l'analyse du trafic en un seul endroit. Cela les rend accessibles sans être simplistes.

Pour de nombreux foyers, ce modèle semble naturel. Vous installez le système sur un matériel dédié, définissez les réseaux internes, établissez des règles selon les niveaux de confiance, et gérez la périphérie comme un appareil autonome. C'est une conception épurée qui vieillit bien.

Systèmes modulaires légers

Une plateforme de routage modulaire attire les personnes qui aiment choisir chaque service avec soin. Elle peut rester légère, efficace et hautement personnalisable. Cela peut parfaitement convenir aux utilisateurs qui savent déjà ce qu'ils attendent du DNS, DHCP, filtrage local et politique de routage.

Le compromis est l'effort opérationnel. Une configuration modulaire peut demander un peu plus de planification avant d'être parfaitement aboutie. Pourtant, pour un petit homelab avec des besoins ciblés, cette flexibilité peut être gratifiante. Vous ne conservez que les éléments que vous appréciez, et le système reste facile à comprendre.

Pare-feux virtualisés

Virtualiser le pare-feu peut avoir beaucoup de sens dans un laboratoire qui utilise déjà un hôte pour le stockage, les conteneurs ou les environnements de test. Les instantanés sont pratiques. L'utilisation du matériel s'améliore. Reconstruire ou migrer le pare-feu peut aussi devenir plus simple.

Il y a un piège, et il est important. Le bord de votre réseau dépend maintenant d'une pile plus large. Si l'hôte tombe en panne, le pare-feu tombe avec lui. Cela peut convenir à un environnement expérimental. Cela peut être gênant dans une maison où l'accès à internet soutient le travail, l'école et les routines quotidiennes. Le design est valide. Il nécessite juste des attentes honnêtes.

Configurations de pare-feu essentielles que tout homelab devrait avoir

Un pare-feu solide ne nécessite pas une énorme muraille de règles. Il a besoin de quelques contrôles bien choisis qui résolvent de vrais problèmes et restent compréhensibles des mois plus tard. Un bon design réseau vient de la clarté. Si une règle existe, vous devez savoir pourquoi elle existe. Pour la plupart des foyers, l'essentiel est la segmentation, le DNS chiffré et un accès à distance sécurisé. Ces trois éléments donnent immédiatement une base beaucoup plus solide à un homelab.

Segmentez par niveau de confiance

La segmentation fonctionne mieux lorsqu'elle reflète les vrais niveaux de confiance. Les ordinateurs personnels et les téléphones appartiennent à une zone. Les appareils IoT à une autre. Les invités doivent rester séparés. L'accès à la gestion mérite une protection plus stricte que le trafic client ordinaire.

Cette approche améliore le réseau de plusieurs façons pratiques :

- Cela limite les mouvements latéraux entre appareils.

- Cela réduit le trafic inutile entre les segments.

- Cela rend les règles de pare-feu plus faciles à lire et à maintenir.

- Cela aide à garder les services sensibles à l'écart des appareils peu fiables.

Un réseau de caméras ne doit pas initier de connexions vers votre réseau de stockage, et un appareil invité ne doit pas naviguer sur les services internes. Une fois ces limites en place, le réseau devient plus calme et plus sûr.

Chiffrez le DNS à la passerelle

Le DNS est l'une des parties du réseau les plus faciles à négliger. C'est aussi l'un des endroits les plus simples pour améliorer à la fois la confidentialité et le contrôle. Lorsque le DNS est géré à la passerelle, vous pouvez centraliser la politique pour chaque appareil de la maison. Cela peut inclure des requêtes en amont chiffrées, un filtrage local, des paramètres par défaut plus sûrs pour les appareils familiaux, et des enregistrements plus propres pour le dépannage.

C'est une amélioration pratique : elle réduit les paramètres incohérents entre les clients et vous offre un seul endroit pour gérer le comportement. Dans un réseau domestique chargé, politique DNS centralisée élimine une quantité surprenante d'encombrement.

Gardez l'accès à distance privé

L'accès à distance doit sembler suffisamment sûr pour être utilisé régulièrement. S'il paraît risqué, les gens l'évitent ou prennent des raccourcis qu'ils regrettent ensuite. Un VPN règle ce problème en vous offrant un chemin privé pour revenir dans le réseau. Vous pouvez accéder aux services internes, tableaux de bord et fichiers sans exposer chaque service directement à l'internet public.

C'est une amélioration majeure de la qualité de vie pour un homelab. Les tâches administratives deviennent plus faciles depuis l'extérieur de la maison. Les déplacements sont moins perturbants. Les services internes restent internes. Un bon accès à distance est une de ces fonctionnalités qui semble optionnelle jusqu'à ce qu'on la configure correctement. Ensuite, elle devient rapidement essentielle.

Contrôle avancé du trafic et surveillance pour une meilleure performance réseau

La sécurité seule ne rend pas un réseau agréable. La performance, oui. Beaucoup de foyers reconstruisent leur réseau d'accès car il semble instable sous charge, pas parce qu'ils poursuivent des objectifs de sécurité abstraits. Les gros uploads entrent en conflit avec les appels vidéo. Les sauvegardes cloud créent du lag. Le streaming et le jeu souffrent en même temps. Un pare-feu performant peut résoudre ces problèmes grâce au contrôle, à l'inspection et à une meilleure observabilité.

Maîtrisez le Bufferbloat

Bufferbloat est l'une des causes les plus courantes d'un réseau qui semble lent malgré une bande passante correcte. Le problème vient d'un délai d'attente excessif dans les files, surtout lors des uploads. Le contrôle du trafic aide à gérer cela en contrôlant comment les paquets sont mis en file et envoyés. Bien configuré, il rend la connexion plus réactive sous charge.

L'amélioration peut être spectaculaire dans la vie quotidienne. Les appels sonnent plus clair. Le jeu est plus fluide. Les gros transferts cessent de perturber tout le reste. C'est l'une des fonctionnalités les plus pratiques qu'un pare-feu domestique sérieux peut offrir car elle améliore directement la qualité de l'internet d'une pièce à l'autre.

Ajoutez l'inspection avec précaution

Inspection du trafic peut fournir des informations utiles sur ce qui circule sur le réseau. Elle peut aussi générer des faux positifs si elle est déployée trop agressivement. C'est pourquoi un déploiement progressif est judicieux. Construisez d'abord la politique de pare-feu de base. Comprenez le trafic normal. Puis ajoutez une inspection plus approfondie de manière à soutenir la stabilité.

Une approche mesurée protège le foyer des perturbations inutiles. Elle vous aide aussi à éviter le piège courant d'activer des fonctionnalités avancées plus vite que vous ne pouvez les gérer. L'inspection est précieuse, mais seulement lorsqu'elle soutient le réseau au lieu de créer de la confusion.

Surveillez les tendances importantes

La surveillance devient puissante lorsqu'elle répond rapidement aux questions ordinaires. Quel appareil utilise actuellement toute la bande passante en upload ? Quel segment est le plus actif la nuit ? Un service parle-t-il soudainement beaucoup plus que d'habitude ? La latence augmente-t-elle pendant les sauvegardes ou le streaming ?

Ces réponses changent la façon dont un homelab est géré. Vous pouvez régler le réseau en toute confiance, détecter plus tôt les comportements étranges, et passer beaucoup moins de temps à dépanner par instinct. Une bonne visibilité a aussi un effet apaisant. Les problèmes ne semblent plus aléatoires quand vous pouvez réellement les voir.

Construire un réseau de homelab plus intelligent et plus souverain

Un pare-feu domestique de qualité professionnelle concerne vraiment le contrôle. Vous décidez comment la confiance est répartie, comment l’accès à distance fonctionne, comment le DNS est géré, et comment le réseau se comporte sous pression. Cela change l’expérience quotidienne de gestion d’un homelab. Le réseau cesse de paraître fragile et devient intentionnel. Avec un matériel sensé, une segmentation propre, un DNS chiffré, un accès à distance privé, et une gestion du trafic plus intelligente, votre pare-feu devient la base qui rend le reste du lab plus facile à sécuriser, plus simple à gérer, et bien plus agréable à utiliser.

FAQs

Q1. Dois-je mettre mon routeur ISP en mode pont avant d’utiliser un pare-feu domestique ?

Habituellement, oui, si votre fournisseur le permet. Le mode pont aide à éviter double NAT, ce qui peut compliquer le transfert de ports, l’accès à distance et le dépannage. Si le mode pont n’est pas disponible, votre pare-feu peut toujours fonctionner derrière le routeur de l’ISP, bien que la configuration soit souvent moins propre et moins flexible.

Q2. De combien de RAM et de stockage un pare-feu de homelab a-t-il réellement besoin ?

Dans de nombreuses configurations domestiques, un matériel modeste suffit. Un pare-feu basique peut fonctionner confortablement avec des ressources légères, mais les journaux, les rapports, l’utilisation VPN et les services supplémentaires augmentent la demande avec le temps. Une approche pratique est de laisser suffisamment de marge pour les mises à jour, la croissance des règles, et les futurs outils de visibilité réseau.

Q3. Un pare-feu doit-il remplacer complètement mon routeur Wi-Fi ?

Pas toujours. Dans de nombreux foyers, la configuration la plus propre est de laisser le pare-feu gérer le routage et la sécurité, tandis qu’un point d’accès séparé gère la couverture sans fil. Cela vous offre un meilleur emplacement, des mises à jour plus faciles, et plus de flexibilité lorsque vous souhaitez un Wi-Fi plus puissant sans changer tout le bord du réseau.

Q4. Un boîtier de pare-feu sans ventilateur est-il fiable pour une utilisation 24/7 ?

Souvent, oui, si le flux d'air et la charge de travail sont raisonnables. Les systèmes sans ventilateur sont attrayants car ils sont silencieux et ont moins de pièces mobiles. Cependant, la conception du boîtier, la température ambiante et la charge soutenue comptent. Il est judicieux de vérifier le comportement thermique tôt, surtout si votre pare-feu exécute aussi des services supplémentaires.

Q5. Quelle est la manière la plus sûre de mettre à jour un pare-feu domestique sans perturber le réseau ?

Une approche prudente est la meilleure. Sauvegardez d'abord la configuration, lisez les notes de version, et mettez à jour pendant une période à faible risque où l'arrêt est gérable. Si votre plateforme prend en charge les instantanés ou les options de restauration rapide, utilisez-les. Cela facilite grandement le retour en arrière si un plugin ou un paquet se comporte de manière inattendue.

Centre de campagne Zima

À lire aussi

Guide de surveillance du laboratoire domestique ZimaCube : de Uptime Kuma aux agents IA

Surveillez votre serveur domestique avec Uptime Kuma, Pulse, Proxmox Data Center Manager ou un agent IA pour suivre le temps de fonctionnement, les sauvegardes,...

De Sparcstation à ZimaBlade : le parcours d’auto-hébergement d’un geek de 57 ans

Un professionnel administratif français a remplacé son Raspberry Pi 4 défaillant par un ZimaBlade 7700, fonctionnant sous Debian 13, XFS et BorgBackup. La construction...

ZimaCube vs NAS DIY : Lequel vous convient le mieux ?

NAS préconstruit ou bricolé ? Nous décomposons les coûts réels, le temps d'installation, Thunderbolt 4 et les différences de maintenance pour vous aider à...