Un servidor doméstico debería sentirse como un servicio silencioso: tus archivos permanecen en casa, en hardware que controlas, y están listos cuando los necesitas. El acceso remoto es donde las cosas suelen complicarse. Un reenvío rápido de puertos puede exponer un servicio a todo internet, mientras que una configuración demasiado compleja desperdicia tiempo. El acceso seguro es más fácil hoy porque las herramientas modernas manejan CGNAT y IPs dinámicas. Elige el método de conexión correcto, luego asegura cuentas y permisos para que un error no se convierta en una brecha.

Elige el mejor método de acceso remoto en 60 segundos

| Tu necesidad principal | Mejor opción | Lo que obtienes | Esfuerzo típico |

| Acceso privado desde tus propios dispositivos, sin exposición pública | VPN de superposición (red privada estilo malla) | Acceso cifrado que se comporta como una LAN virtual, a menudo resistente a CGNAT | Bajo |

| Alto rendimiento para transferencias grandes y streaming | VPN auto hospedada usando el protocolo WireGuard | Alto rendimiento con criptografía moderna, mejor en CPUs capaces | Medio |

| Acceso por navegador a aplicaciones auto hospedadas con HTTPS | Proxy inverso con TLS | URLs limpias, autenticación centralizada, HTTPS consistente | De medio a alto |

| Necesitas un servicio público para otros | Punto final público reforzado más autenticación estricta | Un servicio verdaderamente expuesto a internet con mantenimiento continuo | Alta |

Para la mayoría de los hogares, la red de superposición (VPN) es la opción que mejor se adapta en la práctica. Mantiene tu servidor doméstico fuera de búsquedas públicas y reduce la dependencia de una dirección IP pública estable.

Evita el reenvío de puertos y UPnP: el error más común de "puerta abierta"

El reenvío de puertos funciona porque crea un camino directo desde internet público hacia tu red doméstica. Esa misma directitud es el problema para el acceso remoto a archivos. Una vez que un puerto está expuesto, puede ser descubierto por escáneres automáticos, luego probado para credenciales débiles, software desactualizado o errores de configuración. Con el tiempo, eso convierte una configuración simple de servidor doméstico en una carga de mantenimiento de seguridad.

Por qué los puertos públicos causan problemas

Poner un servicio de archivos o un panel de administración en internet público suele conllevar tres riesgos predecibles:

- Ataques de credenciales: adivinanza de contraseñas y relleno de credenciales contra páginas de inicio de sesión expuestas

- Intentos de explotación: atacantes que prueban vulnerabilidades conocidas en servicios sin parchear

- Deriva de configuración: pequeños cambios que amplían silenciosamente el acceso, a menudo sin que nadie lo note

UPnP: conveniencia con exposición oculta

UPnP puede abrir puertos entrantes automáticamente. Un dispositivo o aplicación puede solicitar al router crear un punto de entrada público, y esa regla puede permanecer activa mucho tiempo después de que olvides que existe. Para el acceso remoto a un servidor doméstico, las aperturas automáticas de puertos rara vez valen la pena.

Un patrón más seguro que sigue siendo sencillo

Un enfoque mejor mantiene tu router en silencio y traslada el acceso remoto a un túnel autenticado y cifrado. Tus servicios permanecen privados y tu servidor doméstico solo es accesible desde dispositivos que apruebes explícitamente.

La configuración segura más fácil: usa una VPN overlay paso a paso

Una VPN overlay crea una red privada sobre internet. Tus dispositivos se autentican primero y luego se comunican mediante cifrado. Esto funciona bien para el acceso remoto a servidores domésticos porque reduce la dependencia de una dirección IPv4 pública estable y suele manejar las limitaciones diarias del ISP con mayor eficacia.

Configura la identidad y la aprobación de dispositivos

Activa la autenticación multifactor para la cuenta que controla tu red privada. Luego exige la aprobación de dispositivos para que solo tus propios teléfonos y laptops puedan conectarse. Como hábito práctico, nombra los dispositivos claramente y elimina los antiguos cuando actualices el hardware.

Instala el cliente y mantenlo en funcionamiento

Instala primero el cliente en el servidor doméstico y luego en cada dispositivo personal que planees usar de forma remota. Activa el inicio automático en el servidor para que la conexión se restablezca después de actualizaciones o un reinicio. También es un buen momento para decidir qué debe ser accesible remotamente. El acceso a archivos suele cubrir la necesidad real, mientras que los paneles de administración pueden mantenerse limitados a un conjunto más pequeño de dispositivos confiables.

Aplicar reglas de red de menor privilegio

Usa controles de acceso para limitar lo que los dispositivos remotos pueden alcanzar. Permite conexiones solo al servidor doméstico, y solo a los puertos que realmente usas para acceso a archivos. Reglas específicas reducen tu superficie de ataque y limitan daños si se pierde un dispositivo.

Prueba fuera de casa y estabilízalo

Prueba desde datos celulares, luego desde una segunda red, como un café o hotel. Si la conexión se cae después de unos minutos, habilita keepalive, para que los tiempos de espera NAT no rompan el túnel silenciosamente. Una vez estable, el acceso remoto a tu servidor doméstico debería sentirse rutinario.

Accede a archivos de forma segura: SMB, SFTP o WebDAV + lista de verificación de permisos

Un túnel protege el tráfico en tránsito. Los permisos deciden qué puede hacer alguien después de conectarse. Un modelo de permisos cuidadoso mantiene seguro el acceso remoto a archivos incluso si una contraseña se filtra.

SMB para unidades mapeadas y flujos de trabajo de escritorio

SMB es ideal para Windows y muchos entornos de escritorio porque soporta unidades mapeadas y navegación nativa. Mantén SMB1 deshabilitado y usa versiones modernas de SMB. Si habilitas cifrado SMB para comparticiones sensibles, vigila el uso de CPU durante transferencias grandes, ya que el cifrado puede afectar el rendimiento en sistemas pequeños.

SFTP para transferencias confiables y límites claros de seguridad

SFTP funciona sobre SSH y es compatible con múltiples plataformas. Es una opción sólida para mover lotes de archivos y para automatización. El inicio de sesión basado en claves mejora la seguridad y evita muchos fallos relacionados con contraseñas.

WebDAV para casos de uso orientados a documentos y móviles

WebDAV se adapta a flujos de trabajo que prefieren acceso a archivos basado en HTTP. Manténlo detrás de HTTPS, aplica autenticación fuerte y evita exponerlo directamente a internet pública.

Lista de verificación de permisos que previene errores comunes

Crea una cuenta dedicada sin privilegios de administrador para el acceso remoto, luego otorga permisos de carpeta de forma específica. Mantén los archivos archivados como solo lectura, desactiva el acceso de invitados y evita compartir carpetas amplias que incluyan rutas del sistema. Usa frases de contraseña largas, habilita controles de limitación de tasa o bloqueo cuando sea posible, y conserva registros básicos de acceso para que la actividad sospechosa sea visible.

Soluciona problemas comunes de acceso remoto: CGNAT, IP dinámica, cortafuegos y velocidades lentas

Incluso configuraciones sólidas pueden fallar cuando viajas. La buena noticia es que las causas suelen ser conocidas, y diagnosticarlas se vuelve sencillo una vez que sabes qué buscar.

CGNAT y la trampa de "Solo usa tu IP"

Muchos ISP colocan a los clientes detrás de NAT de grado operador, lo que significa que tu router puede no tener una dirección IPv4 pública única. Un signo común es una dirección WAN en el rango 100.64.0.0/10. Cuando CGNAT está involucrado, las conexiones entrantes que dependen del reenvío de puertos a menudo fallan o se comportan de forma inconsistente. Las conexiones VPN superpuestas tienden a funcionar mejor porque los dispositivos establecen sesiones salientes y luego se comunican a través de la red privada.

Redes restringidas y portales cautivos

Hoteles, oficinas y campus pueden bloquear tráfico desconocido. Si tu servidor doméstico es accesible por celular pero no por WiFi público, primero maneja el portal cautivo. Si aún falla, prueba keepalive persistente (WireGuard) y verifica si tu herramienta VPN soporta transportes o puertos alternativos que tengan más probabilidades de pasar por firewalls estrictos.

Transferencias lentas y navegación lenta

El acceso remoto a archivos está limitado por el ancho de banda de subida de tu hogar y por la latencia. Más allá de eso, tres problemas técnicos aparecen con frecuencia: desajuste de MTU, sobrecarga del protocolo en entornos de alta latencia y límites de CPU durante el cifrado. Si la navegación se siente lenta mientras el túnel está estable, SFTP suele ser más fluido para transferencias grandes. Ajustar la MTU también puede ayudar cuando las transferencias se detienen o se comportan de forma inconsistente.

Una tabla compacta de solución de problemas

| Síntoma | Causa probable | Solución práctica |

| Funciona en celular, falla en WiFi de hotel | Reglas de firewall o portal cautivo | Completa el inicio de sesión del portal, habilita keepalive, prueba transporte o puerto alternativo |

| El reenvío de puertos nunca funciona de forma confiable | CGNAT o IP cambiante | Usa una VPN superpuesta, solicita una IP pública o usa IPv6 si está disponible |

| El túnel conecta, pero la navegación de archivos es lenta | Latencia o sobrecarga SMB | Usa SFTP para grandes transferencias, comparte carpetas específicas, ajusta la configuración SMB |

| Las velocidades caen bajo carga | Cifrado limitado por CPU | Reduce la concurrencia, revisa el uso de CPU, considera hardware de gateway más potente |

Opciones avanzadas cuando necesitas más control: WireGuard, proxies inversos y nodos de salida

Algunas configuraciones de servidores domésticos evolucionan hacia la transmisión de medios y múltiples aplicaciones internas. En esa etapa, los túneles de mayor rendimiento y un acceso HTTPS más limpio pueden valer la pena a pesar de la complejidad añadida.

WireGuard para túneles rápidos y modernos

WireGuard utiliza primitivas criptográficas modernas y puede ofrecer un rendimiento excelente cuando el servidor tiene suficiente capacidad de CPU. Es un paso sólido cuando quieres más velocidad que la que proporciona tu túnel actual.

Proxy inverso con terminación TLS para aplicaciones web privadas

Un proxy inverso puede publicar aplicaciones web internas detrás de HTTPS y una única capa de autenticación. Manténlo restringido a usuarios autenticados y evita exponer interfaces de administrador directamente a internet.

Enrutamiento de nodo de salida para WiFi público más seguro

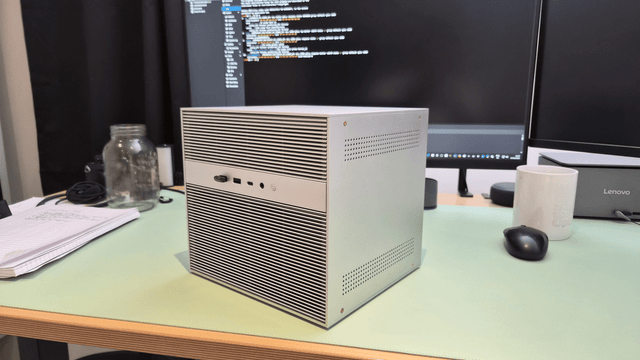

Algunas configuraciones de VPN pueden enrutar la navegación de tu teléfono a través de tu red doméstica, lo que reduce el riesgo en WiFi público al mantener el tráfico cifrado hasta que salga por tu conexión confiable en casa. Para un servicio de puerta de enlace siempre activo, ayuda usar hardware silencioso y de bajo consumo. Una opción compacta x86 usada para este rol es El servidor de placa única ZimaBoard 2 con un Intel N150 y puertos duales 2.5GbE.

Configura el acceso remoto seguro hoy y mantén tus archivos realmente privados

El acceso remoto seguro para un servidor doméstico sigue un patrón constante: mantener la exposición pública baja, conectarse a través de un túnel autenticado y cifrado, y tratar los permisos como un límite de seguridad deliberado. Una vez que una VPN de superposición es estable, tu teléfono y portátil pueden acceder a tu servidor doméstico como si estuvieran en la misma red, incluso cuando CGNAT o una IP pública cambiante normalmente romperían el acceso entrante. Si estás comenzando desde cero, consulta nuestra guía sobre cómo construir tu propio servidor doméstico. Para ejecutar servicios autoalojados, aprende a configurar un contenedor Docker en tu NAS. Si tu objetivo es el streaming de servidor multimedia, el acceso remoto permite ver tu biblioteca desde cualquier lugar. Y para la protección de datos, asegúrate de tener una sólida estrategia de respaldo en marcha. Con configuraciones modernas para compartir archivos, una cuenta dedicada sin privilegios de administrador, protección fuerte de inicio de sesión y actualizaciones rutinarias, el acceso remoto a archivos se vuelve confiable mientras tus datos permanecen en hardware que controlas.

Preguntas frecuentes

P1: ¿Es seguro usar Dynamic DNS para mi servidor doméstico?

Sí, generalmente. Dynamic DNS principalmente mantiene un nombre de host apuntando a la dirección IP cambiante de tu servidor doméstico. No hace que tu red sea accesible por sí sola. El riesgo suele aparecer cuando DDNS se combina con puertos expuestos. Mantén el servidor doméstico detrás de un túnel autenticado o una puerta de enlace controlada estrictamente.

P2: ¿Puedo acceder a mi servidor doméstico desde un iPhone o Android sin instalar una app VPN?

A veces. Un portal HTTPS seguro puede funcionar en un navegador sin una app VPN. Para compartir archivos directamente, el soporte móvil varía según la app y el protocolo, y la ruta de red aún necesita protección. En muchas configuraciones de servidores domésticos, una app VPN de superposición sigue siendo la forma más confiable de conectarse de forma segura.

P3: ¿Debería habilitar el acceso de administración remota en mi servidor doméstico mientras viajo?

No, para la mayoría de las personas. La administración remota aumenta el riesgo porque las interfaces de gestión atraen ataques y errores de configuración. Si el acceso de administrador es necesario, restrínjalo a un pequeño conjunto de dispositivos confiables, requiera MFA y mantenga la gestión separada del acceso diario a archivos del servidor doméstico.

P4: ¿Necesito cifrado de disco completo en un servidor doméstico para la seguridad del acceso remoto?

No siempre. El cifrado de disco completo protege los datos en reposo si el servidor doméstico o los discos son robados, pero no previene ataques remotos contra un sistema en funcionamiento. Si el servidor doméstico almacena documentos sensibles o copias de seguridad, vale la pena considerar el cifrado junto con una autenticación fuerte y actualizaciones regulares.

P5: ¿El acceso remoto siempre activo agotará la batería de mi teléfono o usará muchos datos?

Sí, puede. Mantener una conexión con un servidor doméstico activa puede requerir actividad en segundo plano y señales de mantenimiento, lo que consume más energía que un teléfono inactivo. El uso de datos suele ser bajo hasta que comienza la sincronización o transferencias grandes. Muchas personas obtienen mejores resultados conectándose solo cuando es necesario.

Centro de Campañas Zima

Más para leer

Guía de monitoreo para ZimaCube Home Lab: de Uptime Kuma a agentes de IA

Monitorea tu servidor doméstico con Uptime Kuma, Pulse, Proxmox Data Center Manager o un agente de IA para rastrear el tiempo de actividad, las...

De Sparcstation a ZimaBlade: El viaje de autoalojamiento de un geek de 57 años

Un profesional administrativo francés reemplazó su Raspberry Pi 4 averiada con un ZimaBlade 7700, ejecutando Debian 13, XFS y BorgBackup. Construcción completa del servidor...

ZimaCube vs NAS DIY: ¿Cuál es el adecuado para ti?

¿NAS preconstruido o bricolaje? Desglosamos los costos reales, el tiempo de configuración, Thunderbolt 4 y las diferencias de mantenimiento para ayudarte a decidir qué...