Una rete domestica può sembrare a posto in superficie e creare comunque frustrazione quotidiana. Le videochiamate balbettano durante gli upload. I dispositivi smart sono sulla stessa rete di laptop e storage. L'accesso remoto sembra rischioso, quindi viene rimandato più e più volte. Una volta che un homelab cresce oltre pochi dispositivi connessi, il router del tuo provider internet spesso diventa il punto debole. Un firewall dedicato cambia questa situazione. Ti dà un controllo più stretto sul traffico, confini di sicurezza più chiari e un modo migliore per gestire privacy, prestazioni e connettività remota senza trasformare la tua casa in un piccolo data center.

Perché i router ISP non bastano per un homelab sicuro

router forniti dal provider sono progettati per la comodità. Sono pensati per mettere online rapidamente una casa, con configurazione minima e poche chiamate di supporto. Funziona bene per una rete base. Smette di funzionare così bene quando il tuo homelab include servizi self-hosted, dispositivi smart home, storage di rete, sistemi media e accesso remoto bisogni. A quel punto, serve più di un semplice gateway internet. Serve policy, visibilità e spazio per crescere.

NAT non è una politica di sicurezza

Uno dei fraintendimenti più comuni nelle reti domestiche deriva da NAT. Molte persone lo vedono come prova che la loro rete è sicura. In realtà, NAT traduce gli indirizzi così i dispositivi interni possono condividere una connessione pubblica. Questa funzione è utile, anche se non decide quali sistemi dovrebbero comunicare tra loro, quali servizi meritano accesso esterno o quali dispositivi dovrebbero rimanere isolati.

Un vero firewall gestisce queste decisioni tramite policy. Tiene traccia delle sessioni, applica regole per interfaccia o segmento di rete e ti offre un modo per controllare il traffico con intenzione. Questa differenza conta in un homelab. Un media server, un target di backup, un laptop e uno smart speaker non dovrebbero godere dello stesso livello di fiducia solo perché si trovano dietro un unico IP pubblico.

Le reti piatte diffondono il rischio

Ecco perché segmentazione appartiene in cima alla lista delle priorità. Reti separate ti danno confini più chiari, come:

- una zona affidabile per i computer personali

- una zona isolata per i dispositivi IoT

- una rete ospite con accesso limitato

- un segmento più ristretto per i servizi di laboratorio e la gestione

Questo design rende più facili da gestire le regole di accesso e riduce i rischi inutili in tutta la rete.

La visibilità cambia tutto

I problemi di prestazioni sono spesso più difficili da risolvere rispetto ai problemi di sicurezza perché sembrano misteriosi. La rete sembra lenta, ma nessuno sa perché. La banda in upload si satura, la latenza aumenta e l'unico strumento disponibile è un vago test di velocità. I router consumer raramente spiegano molto.

Un firewall dedicato ti offre una visione più utile della realtà. Puoi vedere quale dispositivo sta consumando banda, quale segmento è più trafficato e quando un servizio inizia a comportarsi in modo anomalo. Questa visibilità rende la tua rete più facile da riparare e più affidabile. Inoltre, fa risparmiare tempo. Invece di indovinare, puoi prendere decisioni basate su prove.

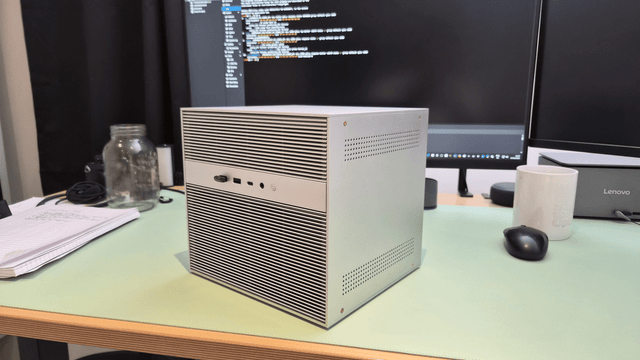

Come Scegliere l'Hardware Giusto per un Firewall Homelab

La chiave per scegliere l'hardware per firewall è concentrarsi su ciò di cui la tua rete ha bisogno ora, lasciando però un po' di spazio per la crescita futura. Un buon firewall dovrebbe funzionare in modo affidabile ogni giorno, gestire senza problemi i compiti principali della rete e rimanere flessibile man mano che il tuo homelab si espande.

Conferma le Tue Esigenze

Prima, pensa a come prevedi di usare il firewall. Una piccola rete domestica con pochi dispositivi non avrà bisogno dello stesso hardware di una configurazione con VLAN, telecamere, accesso remoto e grandi trasferimenti di file.

Fatti alcune domande di base:

- Quanto è veloce la tua connessione internet?

- Quanti dispositivi sono online ogni giorno?

- Vuoi una VPN, DNS criptato o monitoraggio del traffico?

Scegli x86 per la Flessibilità

Per molti utenti di homelab, x86 è una scelta pratica. Supporta una vasta gamma di software per firewall e ti offre maggiore flessibilità a lungo termine. Ciò significa che puoi iniziare con routing e sicurezza di base, per poi aggiungere altre funzionalità se necessario.

Questo è utile perché la maggior parte dei homelab cresce nel tempo. Ciò che inizia come un semplice firewall può poi assumere compiti extra come il filtraggio DNS, la generazione di report o altri servizi di rete.

Dai Priorità a NIC Affidabili

Le porte di rete contano più di quanto molti acquirenti si aspettino. Un firewall dipende da connessioni Ethernet stabili, affidabili, quindi NIC di qualità sono importanti. Se le interfacce di rete sono deboli o incoerenti, l'intera configurazione può diventare frustrante da gestire.

Questo è ancora più importante se prevedi di utilizzare più VLAN, diversi segmenti cablati o una rete locale più veloce. NIC affidabili aiutano il firewall a rimanere stabile e rendono l'intera rete più facile da fidarsi.

Lascia Spazio per la Crescita

È intelligente evitare di acquistare hardware che si adatti esattamente solo alle tue esigenze attuali. Un firewall spesso assume più compiti nel tempo. Potresti aggiungere una VPN, traffic shaping, più dispositivi o una connessione internet più veloce in seguito.

Un po' di margine extra di prestazioni aiuta il sistema a rimanere fluido e utile più a lungo. Ti evita anche di dover fare un upgrade troppo presto.

Considera il Consumo Energetico

Un firewall domestico rimane acceso tutto il tempo, quindi l'efficienza energetica è importante. Vuoi un hardware abbastanza potente per il lavoro senza sprecare energia ogni giorno.

La scelta migliore è solitamente equilibrata: abbastanza prestazioni per la tua rete, abbastanza flessibilità per aggiornamenti futuri e consumo energetico abbastanza basso per funzionare 24/7. Questo tipo di hardware tende a funzionare meglio in un homelab.

I Migliori Sistemi Operativi Firewall per una Rete Domestica

Il sistema operativo determina come il firewall si percepisce giorno per giorno. Alcune persone vogliono un interfaccia in stile appliance con controlli policy ricchi e potenti strumenti di rete integrati. Altri preferiscono una piattaforma snella e modulare che può essere modellata pezzo per pezzo. Alcuni vogliono il firewall virtualizzato perché il resto del lab è già ospitato su un host. Ogni percorso può funzionare bene. La scelta migliore dipende da come preferisci gestire i sistemi e da quanta complessità la tua famiglia tollera.

Piattaforme in Stile Appliance

Una distribuzione firewall tradizionale tende a essere la scelta più semplice per chi desidera menu chiari, controllo rigoroso delle regole e una mentalità orientata alla sicurezza. Questi sistemi solitamente uniscono gestione dell'interfaccia, VLAN, funzioni VPN, policy routing, registrazione e analisi del traffico in un unico posto. Questo li rende accessibili senza essere semplicistici.

Per molte case, questo modello risulta naturale. Installi il sistema su hardware dedicato, definisci le reti interne, costruisci regole basate sui livelli di fiducia e gestisci il bordo come un dispositivo autonomo. È un design pulito che invecchia bene.

Sistemi Modulari Leggeri

Una piattaforma di routing modulare attira chi ama selezionare ogni servizio con cura. Può rimanere snella, efficiente e altamente personalizzabile. Può essere una soluzione ideale per utenti che già sanno cosa vogliono da DNS, DHCP, filtraggio locale e policy di routing.

Il compromesso è lo sforzo operativo. Una configurazione modulare può richiedere un po' più di pianificazione prima di risultare rifinita. Tuttavia, per un piccolo homelab con esigenze specifiche, quella flessibilità può essere gratificante. Mantieni solo i componenti che apprezzi e il sistema rimane facile da comprendere.

Firewall Virtualizzati

Virtualizzare il firewall può avere molto senso all’interno di un laboratorio che già usa un host per archiviazione, container o ambienti di test. Gli snapshot sono comodi. L’utilizzo dell’hardware migliora. Ricostruire o migrare il firewall può diventare più semplice, inoltre.

C’è un però, ed è importante. Il bordo della tua rete ora dipende da uno stack più ampio. Se l’host si spegne, il firewall va giù con lui. Questo può andare bene in un ambiente sperimentale. Può essere fastidioso in una casa dove l’accesso a internet supporta lavoro, scuola e routine quotidiane. Il design è valido. Serve solo avere aspettative oneste.

Configurazioni Firewall Fondamentali che Ogni Homelab Dovrebbe Avere

Un firewall robusto non richiede un muro enorme di regole. Serve qualche controllo ben scelto che risolva problemi reali e rimanga comprensibile anche dopo mesi. Un buon design di rete nasce dalla chiarezza. Se una regola esiste, dovresti sapere perché esiste. Per la maggior parte delle case, l’essenziale è segmentazione, DNS criptato e accesso remoto sicuro. Questi tre elementi danno a un homelab una base molto più solida immediatamente.

Segmenta per Fiducia

La segmentazione funziona meglio quando riflette i reali livelli di fiducia. Computer personali e telefoni appartengono a una zona. I dispositivi IoT a un’altra. Gli ospiti devono rimanere separati. L’accesso di gestione merita una protezione più stretta rispetto al traffico client ordinario.

Questo approccio migliora la rete in diversi modi pratici:

- Limita il movimento laterale tra dispositivi.

- Riduce il traffico inutile tra i segmenti.

- Rende le regole del firewall più facili da leggere e mantenere.

- Aiuta a tenere i servizi sensibili lontani dai dispositivi a bassa fiducia.

Una rete di telecamere non dovrebbe avviare connessioni alla tua rete di archiviazione, e un dispositivo ospite non dovrebbe navigare tra i servizi interni. Una volta stabiliti questi confini, la rete diventa più tranquilla e sicura.

Cripta il DNS al Gateway

Il DNS è una delle parti più facili della rete da trascurare. È anche uno dei modi più semplici per migliorare sia la privacy che il controllo. Quando il DNS è gestito al gateway, puoi centralizzare la politica per ogni dispositivo in casa. Questo può includere query upstream criptate, filtraggio locale, impostazioni predefinite più sicure per i dispositivi familiari e registri più puliti per la risoluzione dei problemi.

Questo è un miglioramento pratico: riduce le impostazioni incoerenti tra i client e ti offre un unico punto per gestire il comportamento. In una rete domestica trafficata, politica DNS centralizzata rimuove una sorprendente quantità di disordine.

Mantieni Privato l’Accesso Remoto

L'accesso remoto dovrebbe sembrare sicuro abbastanza da essere usato regolarmente. Se sembra rischioso, le persone lo evitano o prendono scorciatoie di cui poi si pentono. Una VPN risolve questo offrendoti un percorso privato per rientrare nella rete. Puoi raggiungere servizi interni, dashboard e file senza esporre ogni servizio direttamente a internet pubblico.

Questo è un grande miglioramento della qualità della vita per un homelab. Le attività amministrative diventano più facili da fuori casa. Viaggiare diventa meno disturbante. I servizi interni restano interni. Un buon accesso remoto è una di quelle funzionalità che sembra opzionale finché non la configuri correttamente. Dopo diventa rapidamente essenziale.

Controllo Avanzato del Traffico e Monitoraggio per una Migliore Performance di Rete

La sicurezza da sola non fa sentire bene una rete. Lo fa la performance. Molte famiglie ricostruiscono il loro edge perché la rete sembra instabile sotto carico, non perché inseguono obiettivi astratti di sicurezza. Grandi upload interferiscono con le videochiamate. I backup cloud creano ritardi. Streaming e gaming soffrono nello stesso momento. Un firewall capace può risolvere questi problemi tramite shaping, ispezione e migliore osservabilità.

Domare il Bufferbloat

Bufferbloat è una delle cause più comuni di una rete che sembra lenta nonostante una larghezza di banda decente. Il problema deriva da un eccesso di ritardo in coda, specialmente durante gli upload. Il traffic shaping aiuta a gestirlo controllando come i pacchetti vengono messi in coda e inviati. Quando configurato bene, mantiene la connessione più reattiva sotto carico.

Il miglioramento può essere drammatico nella vita quotidiana. Le chiamate suonano più chiare. Il gioco è più stabile. I trasferimenti grandi smettono di disturbare tutto il resto. Questa è una delle funzionalità più pratiche che un firewall domestico serio può offrire perché migliora direttamente la percezione di internet da una stanza all'altra.

Aggiungi l'Ispezione con Cura

Ispezione del traffico può fornire informazioni utili su ciò che si muove nella rete. Può anche generare falsi positivi se viene implementata in modo troppo aggressivo. Per questo motivo ha senso un rilascio graduale. Costruisci prima la politica firewall di base. Comprendi il traffico normale. Poi aggiungi un'ispezione più profonda in modo da supportare la stabilità.

Un approccio misurato protegge la casa da interruzioni inutili. Aiuta anche a evitare la trappola comune di abilitare funzionalità avanzate più velocemente di quanto si possa gestire. L'ispezione è preziosa, ma solo quando supporta la rete invece di creare confusione.

Osserva i Modelli che Contano

Il monitoraggio diventa potente quando risponde rapidamente a domande ordinarie. Quale dispositivo sta saturando la velocità di upload in questo momento? Quale segmento è più trafficato di notte? Un servizio sta improvvisamente comunicando molto più del solito? La latenza aumenta durante i backup o durante lo streaming?

Quelle risposte cambiano il modo in cui si gestisce un homelab. Puoi regolare la rete con fiducia, individuare comportamenti strani prima e dedicare molto meno tempo alla risoluzione dei problemi per istinto. Una buona visibilità ha anche un effetto calmante. I problemi smettono di sembrare casuali quando puoi effettivamente vederli.

Costruire una rete homelab più intelligente e sovrana

Un firewall domestico di livello professionale riguarda davvero il controllo. Decidi come viene divisa la fiducia, come funziona l'accesso remoto, come viene gestito il DNS e come si comporta la rete sotto pressione. Questo cambia l'esperienza quotidiana di gestione di un homelab. La rete smette di sembrare fragile e inizia a sembrare intenzionale. Con hardware sensato, segmentazione pulita, DNS criptato, accesso remoto privato e gestione del traffico più intelligente, il tuo firewall diventa la base che rende il resto del laboratorio più facile da proteggere, più semplice da gestire e molto più piacevole da usare.

Domande frequenti

D1. Devo mettere il router ISP in modalità bridge prima di usare un firewall domestico?

Di solito, sì, se il tuo provider lo consente. La modalità bridge aiuta a evitare double NAT, il che può complicare l'inoltro delle porte, l'accesso remoto e la risoluzione dei problemi. Se la modalità bridge non è disponibile, il tuo firewall può comunque funzionare dietro il router ISP, anche se la configurazione è spesso meno pulita e meno flessibile.

D2. Quanta RAM e spazio di archiviazione serve realmente a un firewall per homelab?

In molte configurazioni domestiche, un hardware modesto è sufficiente. Un firewall di base può funzionare comodamente con risorse leggere, ma i log, i report, l'uso della VPN e i servizi extra aumentano la domanda nel tempo. Un approccio pratico è lasciare abbastanza margine per aggiornamenti, crescita delle regole e futuri strumenti di visibilità della rete.

D3. Un firewall dovrebbe sostituire completamente il mio router Wi-Fi?

Non sempre. In molte case, la configurazione più pulita è lasciare che il firewall gestisca il routing e la sicurezza, mentre un punto di accesso separato gestisce la copertura wireless. Questo ti offre un posizionamento migliore, aggiornamenti più semplici e maggiore flessibilità quando vuoi un Wi-Fi più potente senza cambiare l'intero bordo della rete.

D4. Un firewall senza ventola è affidabile per un uso 24/7?

Spesso, sì, se il flusso d'aria e il carico di lavoro sono ragionevoli. I sistemi senza ventola sono attraenti perché sono silenziosi e hanno meno parti mobili. Tuttavia, il design dell'involucro, la temperatura ambiente e il carico sostenuto sono importanti. È intelligente controllare il comportamento termico in anticipo, specialmente se il tuo firewall esegue anche servizi aggiuntivi.

D5. Qual è il modo più sicuro per aggiornare un firewall domestico senza interrompere la rete?

Un approccio prudente funziona meglio. Esegui prima il backup della configurazione, leggi le note di rilascio e aggiorna in un momento a basso rischio quando i tempi di inattività sono gestibili. Se la tua piattaforma supporta snapshot o opzioni di ripristino rapido, usale. Questo rende molto più semplice il rollback se un plugin o un pacchetto si comporta in modo imprevisto.

Centro Campagna Zima

Altro da leggere

Guida al Monitoraggio del Home Lab ZimaCube: Da Uptime Kuma agli Agenti AI

Monitora il tuo server domestico con Uptime Kuma, Pulse, Proxmox Data Center Manager o un agente AI per tracciare il tempo di attività, i...

Da Sparcstation a ZimaBlade: il viaggio di self-hosting di un geek di 57 anni

Un professionista amministrativo francese ha sostituito il suo Raspberry Pi 4 guasto con uno ZimaBlade 7700, eseguendo Debian 13, XFS e BorgBackup. Costruzione completa...

ZimaCube vs NAS fai-da-te: quale è la scelta giusta per te?

NAS preassemblato o fai-da-te? Analizziamo i costi reali, i tempi di configurazione, Thunderbolt 4 e le differenze di manutenzione per aiutarti a decidere quale...